Was ist Malware-Analyse?

Die Malware-Analyse ist ein wesentlicher Bestandteil der Cyber-Sicherheit. Sie befasst sich mit dem Prozess der Untersuchung und Analyse von Malware, also schädlicher Software, um zu verstehen, wie sie funktioniert, sich verbreitet und welche Schäden sie verursachen kann. Dieses Wissen ist entscheidend, um Schutzmaßnahmen zu entwickeln und zukünftige Angriffe zu verhindern.

Malware Analyse Definition

Malware-Analyse ist der Prozess, durch den Malware, also bösartige Software, methodisch untersucht wird, um ihre Funktionsweise, Verbreitungsmethoden und Auswirkungen zu verstehen. Dieser Prozess ermöglicht es Experten, effektive Gegenmaßnahmen zu entwickeln.

Die Analyse kann statisch oder dynamisch sein. Die statische Analyse beinhaltet die Untersuchung des Malware-Codes ohne Ausführung des Programms, während die dynamische Analyse das Beobachten des Verhaltens der Malware während ihrer Ausführung umfasst. Beide Ansätze spielen eine entscheidende Rolle im Prozess der Malware-Analyse.

Beispiel: Stellt man fest, dass eine heruntergeladene Datei verdächtige Aktivitäten auf dem System ausführt, wie das unbefugte Senden von Daten im Hintergrund, kann die Malware-Analyse eingesetzt werden, um die Art der Malware, ihre Verteilungsmethoden und die potenziellen Schäden zu identifizieren.

Warum ist Malware-Analyse wichtig?

Die Bedeutung der Malware-Analyse in der modernen Cyber-Sicherheitslandschaft kann nicht hoch genug eingeschätzt werden. In einer Welt, in der die Anzahl und die Komplexität von Cyber-Angriffen ständig zunehmen, liefert die Malware-Analyse entscheidende Einsichten, die notwendig sind, um sich gegen diese Bedrohungen zu verteidigen.

- Erkennung und Prävention: Durch die Analyse von Malware können Sicherheitsexperten erkennen, wie sich bestimmte Malware-Arten verbreiten und funktionieren. Dieses Wissen ist unerlässlich, um präventive Sicherheitsmaßnahmen zu entwickeln und zu implementieren.

- Verbesserung der Sicherheitsstrategien: Die gewonnenen Erkenntnisse helfen dabei, bestehende Sicherheitssysteme zu verbessern und anzupassen, um zukünftigen Angriffen besser widerstehen zu können.

- Unterstützung bei der Schadensbehebung: Im Falle eines erfolgreichen Angriffs bietet die Malware-Analyse wichtige Informationen, die bei der Behebung von Schäden und der Wiederherstellung von Systemen unterstützen.

Grundlagen der Malware-Erkennungstechniken

Malware-Erkennungstechniken sind entscheidend, um digitale Bedrohungen zu identifizieren und zu neutralisieren. Mit einem Verständnis dieser Techniken kannst Du die Sicherheit von Computersystemen verbessern und Dich gegen potenzielle Angriffe wappnen.

Malware erkennungstechniken im Überblick

Um Malware effektiv zu bekämpfen, ist es notwendig, die unterschiedlichen Erkennungstechniken zu verstehen. Diese Methoden können in zwei Hauptkategorien eingeteilt werden: signaturbasierte und verhaltensbasierte Erkennung. Signaturbasierte Techniken vergleichen Codes oder Muster von bekannten Malware-Beispielen in einer Datenbank, während verhaltensbasierte Techniken das Verhalten einer Datei oder eines Programms analysieren, um potenziell schädliches Verhalten zu identifizieren.

- Signaturbasierte Erkennung nutzt Datenbanken mit Malware-Signaturen, die regelmäßig aktualisiert werden.

- Verhaltensbasierte Erkennung, auch als Heuristik bekannt, analysiert das Verhalten von Programmen oder Dateien in Echtzeit.

- Anomalie-Erkennung identifiziert Abweichungen von einem definierten Normalzustand, die auf Malware hinweisen könnten.

- Cloud-basierte Erkennung nutzt Cloud-Technologien, um Daten von vielen Nutzern zu sammeln und zu analysieren, um neue Malware schneller zu erkennen.

Heuristische Analyse Malware: Eine Einführung

Heuristische Analyse, eine Form der verhaltensbasierten Erkennung, ist besonders wirkungsvoll, um neue und unbekannte Malware-Varianten zu identifizieren. Diese Methode basiert nicht auf bekannten Signaturen, sondern auf dem Erkennen von verdächtigen Verhaltensmustern und Charakteristika, die auf Malware hinweisen.

Im Unterschied zu traditionellen signaturbasierten Techniken, die nur bekannte Malware identifizieren können, ermöglicht die heuristische Analyse einen proaktiven Ansatz in der Malware-Erkennung. Durch die Analyse von Aktivitäten, wie Dateioperationen, Netzwerkanfragen oder Änderungen an Systemeinstellungen, kann heuristische Analyse potenziell schädliche Aktionen erkennen, bevor eine spezifische Signatur dafür existiert.

Zu den Schlüsselelementen der heuristischen Analyse zählen:

- Anomalie-Erkennung: Abweichungen von normalem Verhalten werden als potenziell schädlich betrachtet.

- Sandboxing: Ausführung der verdächtigen Datei in einer isolierten Umgebung zur sicheren Analyse.

- Code-Analyse: Untersuchung des Codes auf schädliche Elemente, ohne die Malware tatsächlich ausführen zu müssen.

Die heuristische Analyse ist besonders effektiv in dynamischen Umgebungen, in denen neue Malware-Varianten schnell entstehen. Durch regelmäßige Aktualisierungen der Erkennungsregeln bleibt sie ein wirksames Werkzeug im Kampf gegen Malware.

Beispiel: Wenn ein Programm versucht, sich ohne Benutzereingabe zu replizieren oder vertrauliche Dateien zu verschlüsseln, erkennt die heuristische Analyse dies als verdächtiges Verhalten, das auf Ransomware hinweisen könnte. Diese Erkennung erfolgt, auch wenn die spezifische Malware-Variante zuvor unbekannt war.

Malware-Analyse einfach erklärt

Die Malware-Analyse ist ein wichtiger Bereich in der Informatik, der sich mit dem Verständnis und der Bekämpfung von Malware beschäftigt. Malware, eine Kurzform für 'bösartige Software', umfasst Viren, Würmer, Trojaner und weitere schädliche Software, die darauf abzielt, Computernetzwerke und -systeme zu infiltrieren, zu beschädigen oder zu kontrollieren.

Schritte einer effektiven Malware-Analyse

Eine effektive Malware-Analyse folgt mehreren Schlüsselschritten, um die Natur, Funktionsweise und Auswirkungen von Malware zu verstehen. Diese Schritte helfen Sicherheitsexperten, Gegenmaßnahmen zu entwerfen und Malware-Ereignisse effektiv zu managen. Die wichtigsten Schritte umfassen:

- Sammlung: Erfassen von Malware-Proben aus verschiedenen Quellen.

- Klassifizierung: Einteilung der gesammelten Malware in Kategorien basierend auf Verhalten, Ursprung und anderen Merkmalen.

- Statische Analyse: Untersuchung der Malware-Dateien ohne Ausführung, um Code-Strukturen und -Funktionalitäten zu verstehen.

- Dynamische Analyse: Beobachtung der Malware in einer kontrollierten Umgebung, um ihr Verhalten und ihre Interaktion mit dem System zu analysieren.

- Reverse Engineering: Detaillierte Analyse des Codes, um Funktionsweisen und Schwachstellen zu identifizieren.

- Berichterstattung: Zusammenfassung der Ergebnisse und Bereitstellung von Lösungen zur Minderung der Risiken.

Reverse Engineering ist oft der detaillierteste Schritt in der Malware-Analyse, der eine tiefgehende technische Expertise erfordert.

Malware Analyse Techniken verstehen

Um Malware effektiv zu analysieren und zu bekämpfen, ist es notwendig, eine Vielzahl von Analysetechniken zu beherrschen. Diese Techniken lassen sich grob in zwei Hauptkategorien unterteilen: statische und dynamische Analyse.

Statische Analyse bezieht sich auf die Untersuchung des Malware-Codes ohne die Malware auszuführen. Dabei betrachtet man den Aufbau der Malware und sucht nach bekannten Signaturen.Dynamische Analyse involviert die Beobachtung der Malware im Betrieb, um ihr Verhalten in Echtzeit zu verstehen, ohne vorher den spezifischen Code zu kennen.

Neben diesen Haupttechniken gibt es spezialisierte Methoden wie das Reverse Engineering, bei dem die Malware dekompiliert wird, um ein tieferes Verständnis ihrer Funktionsweise zu erlangen. Ein weiterer Ansatz ist die heuristische Analyse, die Verhaltensmuster erkennt, die auf Malware hinweisen, selbst wenn diese noch nicht in Datenbanken erfasst wurde.

Beispiel für dynamische Analyse:

Mit einem spezialisierten Tool startet der Analyst eine verdächtige Datei in einer virtuellen Maschine, die isoliert vom Hauptsystem läuft. Während die Malware aktiv ist, zeichnet das Tool Netzwerkaktivitäten, Dateioperationen und Registrierungszugriffe auf. Diese Daten bieten Einblick in das Verhalten und die Absichten der Malware.

Ein tiefer Einblick in heuristische Analyse:Die heuristische Analyse untersucht die Funktionen und das Verhalten von Programmen, um untypische Muster zu identifizieren, die auf eine Malware-Infektion hinweisen könnten. Sie verwendet verschiedene Algorithmen, um verdächtige Aktivitäten zu erkennen, wie etwa das Ausführen von Code in versteckten Bereichen des Systems oder das unerwartete Senden von Daten über das Netzwerk. Diese Methode ist besonders wertvoll für die Erkennung von Zero-Day-Exploits und Malware-Varianten, die noch nicht bekannt sind.

Tools und Ressourcen für die Malware-Analyse

Für die Durchführung einer gründlichen Malware-Analyse sind spezielle Tools und Ressourcen notwendig. Diese Tools decken ein breites Spektrum ab, von der Erkennung über die Analyse bis hin zur Beseitigung von Malware. Die effektive Nutzung dieser Tools ist entscheidend, um Computersysteme vor Malware-Infektionen zu schützen und bestehende Bedrohungen zu neutralisieren.

Die besten Malware Analyse Tools

Es gibt eine Vielzahl von Tools für die Malware-Analyse. Diese lassen sich in verschiedene Kategorien einteilen, darunter statische und dynamische Analysetools, Online-Sandboxes, Reverse Engineering Plattformen und Netzwerkanalysetools. Jedes dieser Tools hat spezifische Funktionen und Einsatzgebiete. Hier sind einige der am häufigsten verwendeten Tools:

- Wireshark: Ein Netzwerkanalyse-Tool, das den Datenverkehr überwacht, um potenziell schädlichen Netzwerkaustausch zu identifizieren.

- IDA Pro: Ein fortschrittliches Reverse Engineering Tool, das bei der Untersuchung des Codes von Malware hilft.

- OllyDbg: Ein Debugger, der für die dynamische Analyse von Malware verwendet wird.

- Malwarebytes: Ein Tool zur Malware-Erkennung und -Entfernung, das sowohl für private Benutzer als auch für Unternehmen geeignet ist.

- VirusTotal: Eine Online-Sandbox, die es ermöglicht, verdächtige Dateien und URLs auf Malware zu überprüfen.

VirusTotal ist besonders nützlich, weil es die Analyseergebnisse von Dutzenden von Antivirus-Engines zusammenführt und einen breiten Überblick über die Erkennungsrate einer Datei bietet.

Wie wählt man das richtige Tool für die Malware-Analyse aus?

Die Auswahl des richtigen Tools für die Malware-Analyse hängt von verschiedenen Faktoren ab, unter anderem vom Typ der Malware, den Zielen der Analyse und den verfügbaren Ressourcen. Hier sind einige Kriterien, die bei der Auswahl eines Tools berücksichtigt werden sollten:

- Art der Analyse: Entscheide, ob du eine statische, dynamische Analyse oder beides durchführen möchtest.

- Benutzerfreundlichkeit: Manche Tools erfordern erhebliche technische Kenntnisse, während andere benutzerfreundlicher sind.

- Unterstützte Formate: Nicht alle Tools unterstützen jedes Dateiformat. Stelle sicher, dass das Tool mit den Dateien kompatibel ist, die du analysieren möchtest.

- Ressourcenverbrauch: Einige Tools benötigen beträchtliche Systemressourcen. Überprüfe die Anforderungen des Tools und vergleiche sie mit den verfügbaren Ressourcen.

- Kosten: Während viele Tools kostenlos verfügbar sind, bieten einige kostenpflichtige Versionen zusätzliche Funktionen.

Beispiel:Angenommen, du möchtest eine schnelle Prüfung einer verdächtigen Datei durchführen, ohne tiefe technische Analysen zu erstellen. In diesem Fall könnte eine Online-Sandbox wie VirusTotal ideal sein, da sie eine schnelle und benutzerfreundliche Analyse ermöglicht, ohne dass zusätzliche Software installiert werden muss.

Tiefere Einblicke in Reverse Engineering Tools wie IDA Pro:IDA Pro ist ein extrem mächtiges Tool für die Malware-Analyse, das weit über das reine Debugging hinausgeht. Es ermöglicht die Visualisierung von Binärcode durch interaktive Graphen, die es Analytikern erleichtern, die Kontrollflussstrukturen innerhalb eines Programms zu verstehen. Diese Funktion ist besonders wertvoll, wenn es darum geht, komplexe Malware zu analysieren, die darauf ausgelegt ist, Erkennung zu vermeiden und Analyseversuche zu erschweren.

Malware-Analyse - Das Wichtigste

- Malware-Analyse: Prozess zur Untersuchung und Analyse von Malware, um ihre Funktionsweise, Verbreitung und Schäden zu verstehen.

- Statische Analyse: Untersuchung des Malware-Codes ohne Ausführung des Programms.

- Dynamische Analyse: Beobachtung des Verhaltens der Malware während ihrer Ausführung.

- Heuristische Analyse Malware: Erkennung von unbekannten Malware-Varianten durch Analyse verdächtiger Verhaltensmuster.

- Malware erkennungstechniken: Signaturbasierte Erkennung, verhaltensbasierte Erkennung, Anomalie-Erkennung und Cloud-basierte Erkennung.

- Malware-Analyse Tools: Wireshark, IDA Pro, OllyDbg, Malwarebytes, VirusTotal.

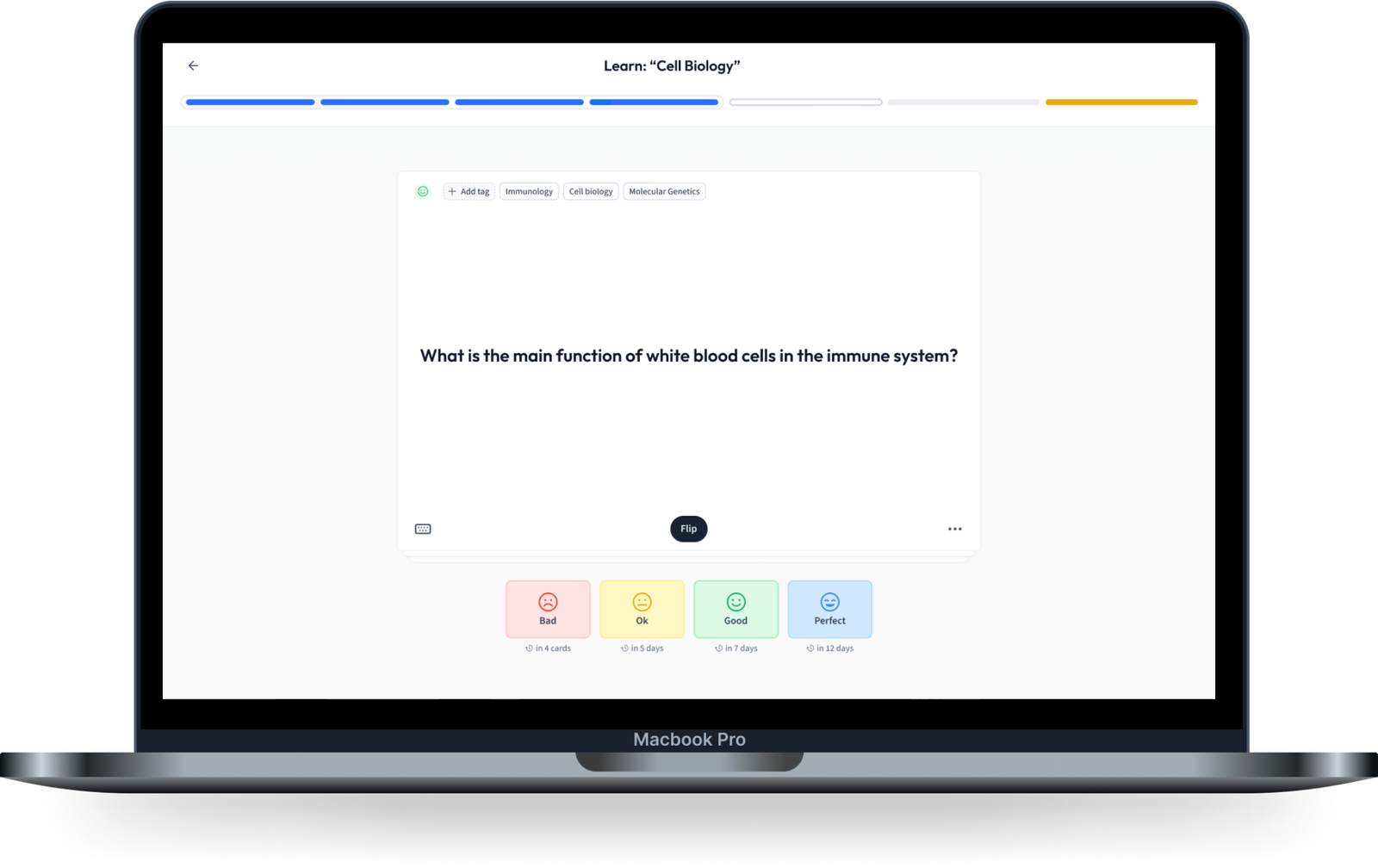

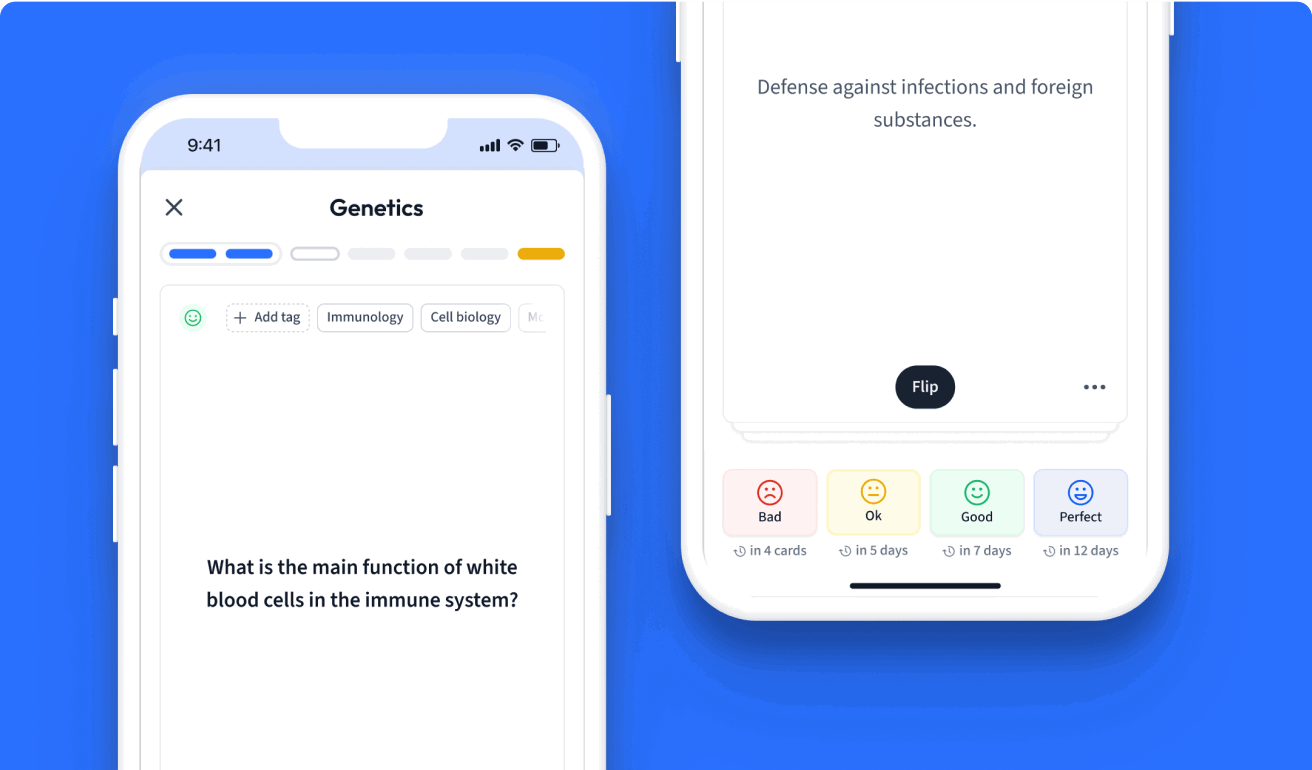

Lerne mit 12 Malware-Analyse Karteikarten in der kostenlosen StudySmarter App

Wir haben 14,000 Karteikarten über dynamische Landschaften.

Du hast bereits ein Konto? Anmelden

Häufig gestellte Fragen zum Thema Malware-Analyse

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr