Einführung in Cyberabwehrstrategien

Cyberabwehrstrategien sind ein unverzichtbarer Bestandteil der modernen Informatik und spielen eine entscheidende Rolle beim Schutz vor digitalen Bedrohungen. In dieser Einführung werden die Grundlagen dieser Strategien erläutert, um ein tieferes Verständnis ihrer Bedeutung und Notwendigkeit zu entwickeln.

Was sind Cyberabwehrstrategien? Grundlagen erklärt

Cyberabwehrstrategien umfassen die Methoden und Techniken, die entwickelt worden sind, um Cyberangriffe zu erkennen, zu verhindern und darauf zu reagieren. Dies beinhaltet eine Vielzahl von Ansätzen, von der Implementierung sicherer Netzwerkprotokolle bis hin zu fortgeschrittenen Verschlüsselungsmethoden.Die effektive Umsetzung einer Cyberabwehrstrategie erfordert ein tiefes Verständnis sowohl der sich ständig weiterentwickelnden Cyberbedrohungen als auch der verfügbaren Abwehrmaßnahmen. Zu den Kernkomponenten gehören:

- Netzwerksicherheit

- Anwendungssicherheit

- Endgerätesicherheit

- Datensicherheit

- Notfallplanung und Wiederherstellung

Cyberabwehrstrategien: Ein Satz von Maßnahmen und Techniken, der darauf abzielt, digitale Systeme vor unautorisiertem Zugriff und anderen Cyberbedrohungen zu schützen.

Beispiel: Ein Unternehmen implementiert eine Firewall und ein Intrusion-Detection-System (IDS), um unerwünschten Datenverkehr zu erkennen und zu blockieren. Dies ist ein Teil der Cyberabwehrstrategie des Unternehmens, mit dem Ziel, seine Netzwerke sicher zu halten.

if (unautorisierterZugriffErkannt) {

alarmAuslösen();

zugriffBlockieren();

} Warum sind Cyberabwehrstrategien wichtig in der Informatik?

Cyberabwehrstrategien sind aus mehreren Gründen unverzichtbar in der Informatik:

- Sie bieten Schutz vor einer Vielzahl von Bedrohungen, darunter Viren, Trojaner, Phishing, und Ransomware.

- Durch den Einsatz von Cyberabwehrmaßnahmen können Unternehmen und Organisationen die Integrität ihrer Datenbestände und Systeme wahren.

- Auf individueller Ebene helfen sie den Nutzern, ihre persönlichen Informationen vor Identitätsdiebstahl und anderen Cyberverbrechen zu schützen.

Eine der größten Herausforderungen bei der Implementierung effektiver Cyberabwehrstrategien ist die ständig wachsende und sich entwickelnde Natur von Cyberbedrohungen. Um wirksam zu bleiben, müssen diese Strategien regelmäßig überprüft und aktualisiert werden.

Vertiefung: Ein interessanter Aspekt der Cyberabwehrstrategien ist die Entwicklung von KI-gestützten Lösungen, die das Potenzial haben, Abwehrmechanismen auf ein neues Niveau zu heben. Künstliche Intelligenz kann in Echtzeit große Mengen von Daten analysieren, um ungewöhnliches Verhalten oder Anomalien zu erkennen, die auf einen Cyberangriff hindeuten könnten. Dies ermöglicht eine proaktivere Reaktion auf Bedrohungen, bevor sie ernsthaften Schaden anrichten können.

// Beispiel eines Pseudocodes für die Anomalieerkennung mittels KI

if (erkennungVonAnomalien(datensatz)) {

reaktionAufBedrohung();

}Beispiele für Cyberabwehrstrategien

Cyberabwehrstrategien umfassen eine Vielzahl von Taktiken und Technologien, die dazu dienen, digitale Angriffe zu erkennen, zu verhindern und darauf zu reagieren. Diese Strategien sind entscheidend für den Schutz von Unternehmen, Regierungsorganisationen und individuellen Benutzern vor den sich ständig weiterentwickelnden Bedrohungen im Cyberspace.

Praktische Anwendung von Cyberabwehrstrategien

Cyberabwehrstrategien in der Praxis umfassen eine Kombination aus Softwarelösungen, Hardwaregeräten und Richtlinien, die zusammenarbeiten, um ein Netzwerk oder System vor Cyberbedrohungen zu schützen. Üblicherweise beinhalten sie:

- Firewalls, um den Zugriff auf das Netzwerk zu überwachen und zu kontrollieren

- Antivirus- und Anti-Malware-Software, um schädliche Software zu erkennen und zu entfernen

- Intrusion Detection Systems (IDS) und Intrusion Prevention Systems (IPS), um Angriffe zu erkennen und zu blockieren

- Verschlüsselungstechniken, um Daten zu schützen

- Physische Sicherheitsmaßnahmen, um den Zugriff auf Hardware zu kontrollieren

Beispiel: Ein Einzelhändler implementiert eine mehrschichtige Sicherheitsarchitektur, die aus einer Firewall, einem IPS und gehärteten Servern besteht, um Kundendaten zu schützen. Zusätzlich werden regelmäßige Sicherheitsbewertungen durchgeführt, um Schwachstellen zu identifizieren und zu beheben:

überwacheNetzwerk(verkehr) {

if (verdächtigerVerkehrErkannt) {

blockiereZugriff(verdächtigeIP);

}

} Erfolgreiche Cyberabwehrstrategien in Unternehmen

Für Unternehmen ist der Erfolg von Cyberabwehrstrategien nicht nur eine technische, sondern auch eine organisatorische Herausforderung. Erfolgreiche Ansätze beinhalten:

- Regelmäßige Schulungen der Mitarbeiter zu Cybersicherheitsrisiken und Best Practices

- Entwicklung und Durchsetzung von Sicherheitsrichtlinien und -prozeduren

- Investition in fortschrittliche Sicherheitstechnologien und Dienstleistungen

- Zusammenarbeit mit externen Sicherheitsexperten für Penetrationstests und Sicherheitsbewertungen

- Einrichtung eines Incident-Response-Teams, das im Falle eines Angriffs schnell agieren kann

Erfolgreiche Cyberabwehrstrategie: Eine umfassende Herangehensweise, die technische, organisatorische und kulturelle Maßnahmen kombiniert, um Cyberbedrohungen effektiv zu bekämpfen.

Die kontinuierliche Anpassung und Aktualisierung der Cyberabwehrstrategien ist entscheidend, um mit der rasanten Entwicklung neuer Cyberbedrohungen Schritt zu halten.

Vertiefende Betrachtung: Ein wachsender Trend in der Cyberabwehr ist der Einsatz von maschinellem Lernen und künstlicher Intelligenz (KI), um Muster in Datenverkehr und Verhalten zu erkennen, die auf Cyberangriffe hinweisen könnten. Diese Technologien ermöglichen eine schnellere und präzisere Identifizierung und Reaktion auf Bedrohungen, oft in Echtzeit. Ein Beispiel hierfür ist ein selbstlernendes Netzwerksicherheitssystem, das fähig ist, sein Verhalten basierend auf historischen Daten und aktuellen Ereignissen anzupassen und zu optimieren.

// Pseudocode für KI-gesteuerte Anomalieerkennung

analysiereDatensatz(datensatz) {

if (kiErkenntAnomalie(datensatz)) {

ergreifeGegenmaßnahmen(anomalie);

}

}Cyberabwehr Techniken einfach erklärt

Cyberabwehrstrategien sind essenziell, um digitale Systeme und Daten vor Bedrohungen zu schützen. Diese umfassen eine Reihe von Techniken und Maßnahmen, die darauf abzielen, Angriffe zu verhindern, zu erkennen und darauf zu reagieren.

Kryptografie in der Cyberabwehr

Kryptografie spielt eine zentrale Rolle in der Cyberabwehr, indem sie Daten verschlüsselt und so die Lesbarkeit für unbefugte Personen verhindert. Dies ist besonders wichtig bei der Übertragung sensibler Informationen über unsichere Netzwerke.

Kryptografie: Ein Verfahren zur Sicherung von Kommunikation und Daten durch Verschlüsselung, was bedeutet, dass die Informationen so umgewandelt werden, dass sie nur von Personen mit dem korrekten Schlüssel entschlüsselt und gelesen werden können.

Beispiel: Ein einfaches Beispiel für Kryptografie ist die Verwendung des AES-Verschlüsselungsalgorithmus, um eine Nachricht zu verschlüsseln:

AESVerschluesselung(nachricht, schlüssel) {

// Implementierung der Verschlüsselung

} Die Wahl des Verschlüsselungsalgorithmus und die Länge des Schlüssels spielen eine entscheidende Rolle für die Sicherheit der Daten.

Malware Erkennung und Bekämpfung

Malware, oder bösartige Software, stellt eine der häufigsten Bedrohungen in der Cyberwelt dar. Die Erkennung und Bekämpfung von Malware ist daher ein kritischer Bestandteil der Cyberabwehrstrategien.

Malware: Software, die entwickelt wurde, um sich unautorisiert Zugang zu einem Computer zu verschaffen oder diesem Schaden zuzufügen.

Beispiel: Die Verwendung eines Antivirus-Programms, das regelmäßig den Computer nach bekannten Malware-Signaturen scannt und diese entfernt:

scanNachMalware() {

// Implementierung des Scans

} Vertiefende Betrachtung: Moderne Malware verwendet oft Techniken wie Polymorphismus, um Entdeckung zu vermeiden. Dies bedeutet, dass sie ihr Erscheinungsbild regelmäßig ändert, um nicht von herkömmlicher Antivirus-Software erkannt zu werden. Dies macht die Entwicklung fortgeschrittener Erkennungsmethoden, die auf Verhaltensanalyse basieren, umso wichtiger.

Cybersecurity Maßnahmen in der Informatik

In der Informatik bilden Cybersecurity Maßnahmen die Grundlage, um Systeme und Netzwerke vor Cyberangriffen zu schützen. Diese umfassen eine Vielzahl von Strategien und Technologien, von einfachen Passwortschutzmaßnahmen bis hin zu komplexen Intrusion Detection Systems (IDS).

Beispiel: Die Implementierung eines Multi-Faktor-Authentifizierungsverfahrens bietet eine zusätzliche Sicherheitsebene, indem es Benutzer darum bittet, zwei oder mehr Nachweise ihrer Identität zu liefern, bevor sie Zugriff erhalten:

multiFaktorAuthentifizierung(benutzer) {

// Implementierung der Authentifizierung

} Die kontinuierliche Schulung von Mitarbeitern und Benutzern über Cybersecurity Best Practices ist genauso wichtig wie die technischen Abwehrmaßnahmen.

Lerne die Grundlagen der Cyberabwehr

Die Cyberabwehr ist ein kritischer Aspekt der modernen Informations- und Computertechnologie, der darauf abzielt, Systeme, Netzwerke und Programme vor digitalem Missbrauch und Cyberangriffen zu schützen. Sie kombiniert Praktiken, Strategien und Technologien, um die digitale Welt zu einem sichereren Ort zu machen.

Cyberabwehr: Von der Theorie zur Praxis

Um Cyberabwehr effektiv anzuwenden, ist es unerlässlich, die Theorie hinter den Strategien zu verstehen und in die Praxis umzusetzen. Dies beginnt mit der Kenntnis über die verschiedenen Arten von Cyberbedrohungen, wie Viren, Malware, Phishing und Ransomware, sowie über die Werkzeuge und Techniken, um diese abzuwehren.Effektive Cyberabwehr beinhaltet:

- Die Entwicklung und Anwendung von Sicherheitsrichtlinien

- Den Einsatz von Sicherheitstechnologien wie Firewalls und Verschlüsselungssoftware

- Regelmäßige Sicherheitsaudits und -überprüfungen

- Die Schulung von Mitarbeitern und Nutzern über Sicherheitsbest Practices

Die ständige Weiterbildung in aktuellen Cybersicherheitstrends und -bedrohungen ist entscheidend, um die Wirksamkeit der Cyberabwehr aufrechtzuerhalten.

Selbststudium vs. Kursbasiertes Lernen in Cyberabwehrstrategien

Das Erlernen von Cyberabwehrstrategien kann auf zwei Hauptwegen erfolgen: durch Selbststudium oder durch die Teilnahme an kursbasierten Lernprogrammen. Beide Ansätze haben ihre Vor- und Nachteile.

Selbststudium:

- Vorteile: Flexibilität in Bezug auf Zeit und Ort, Kostenersparnis und die Möglichkeit, das Tempo selbst zu bestimmen.

- Nachteile: Erfordert hohe Disziplin und Motivation, Mangel an praktischer Erfahrung und direktem Feedback.

- Vorteile: Strukturierte Lerninhalte, Zugang zu erfahrenen Lehrkräften und interaktive Elemente, die das Lernen fördern.

- Nachteile: Kann zeitlich und finanziell aufwendiger sein, weniger Flexibilität im Lernprozess.

Die Kombination aus Selbststudium und kursbasiertem Lernen kann eine ausgewogene Methode sein, um umfassendes Wissen und praktische Erfahrungen in der Cyberabwehr zu erlangen.

Cyberabwehrstrategien - Das Wichtigste

- Cyberabwehrstrategien: Methoden und Techniken zum Erkennen, Verhindern und Reagieren auf Cyberangriffe, einschließlich Netzwerk-, Anwendungs-, Endgeräte- und Datensicherheit, sowie Notfallplanung und Wiederherstellung.

- Grundlagen: Cyberabwehrstrategien bieten Schutz vor Viren, Trojanern, Phishing, Ransomware und helfen bei der Einhaltung rechtlicher und regulatorischer Anforderungen.

- Kryptografie: Einsatz von Verschlüsselungsmethoden, um die Lesbarkeit von Daten für Unbefugte zu verhindern, z.B. mit dem AES-Verschlüsselungsalgorithmus.

- Malware Erkennung und Bekämpfung: Kritischer Bestandteil der Cyberabwehr, z.B. Einsatz von Antivirus-Programmen zum Scannen und Entfernen von Malware.

- Cybersecurity Maßnahmen: Basis zum Schutz von Systemen, Netzwerken und Programmen, etwa durch Firewalls, Multi-Faktor-Authentifizierung und Intrusion Detection Systems (IDS).

- Effektive Cyberabwehr: Kombination von technischen, organisatorischen und kulturellen Maßnahmen, regelmäßige Schulungen und Sicherheitsbewertungen, sowie Integration von KI und maschinellem Lernen für Anomalieerkennung.

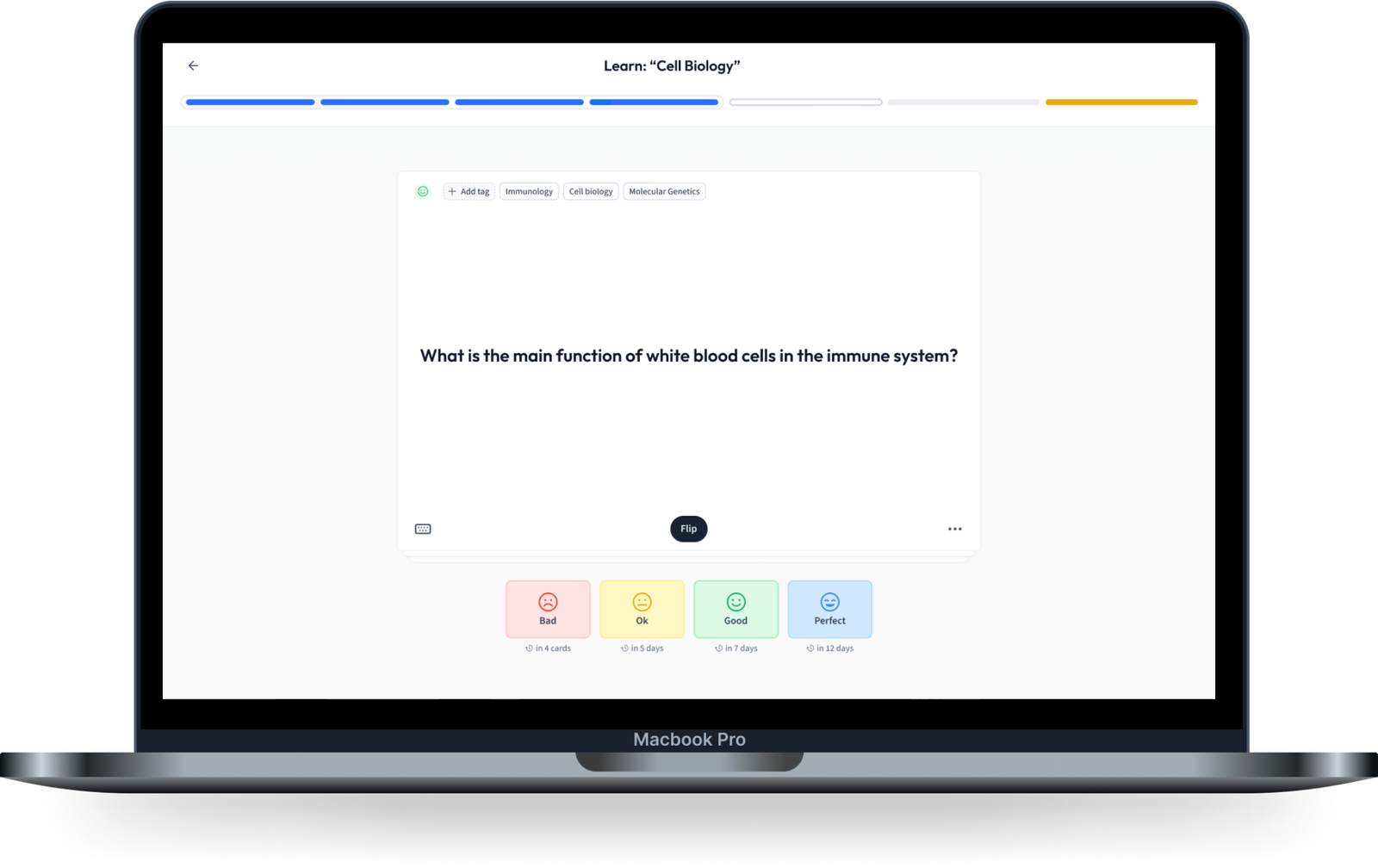

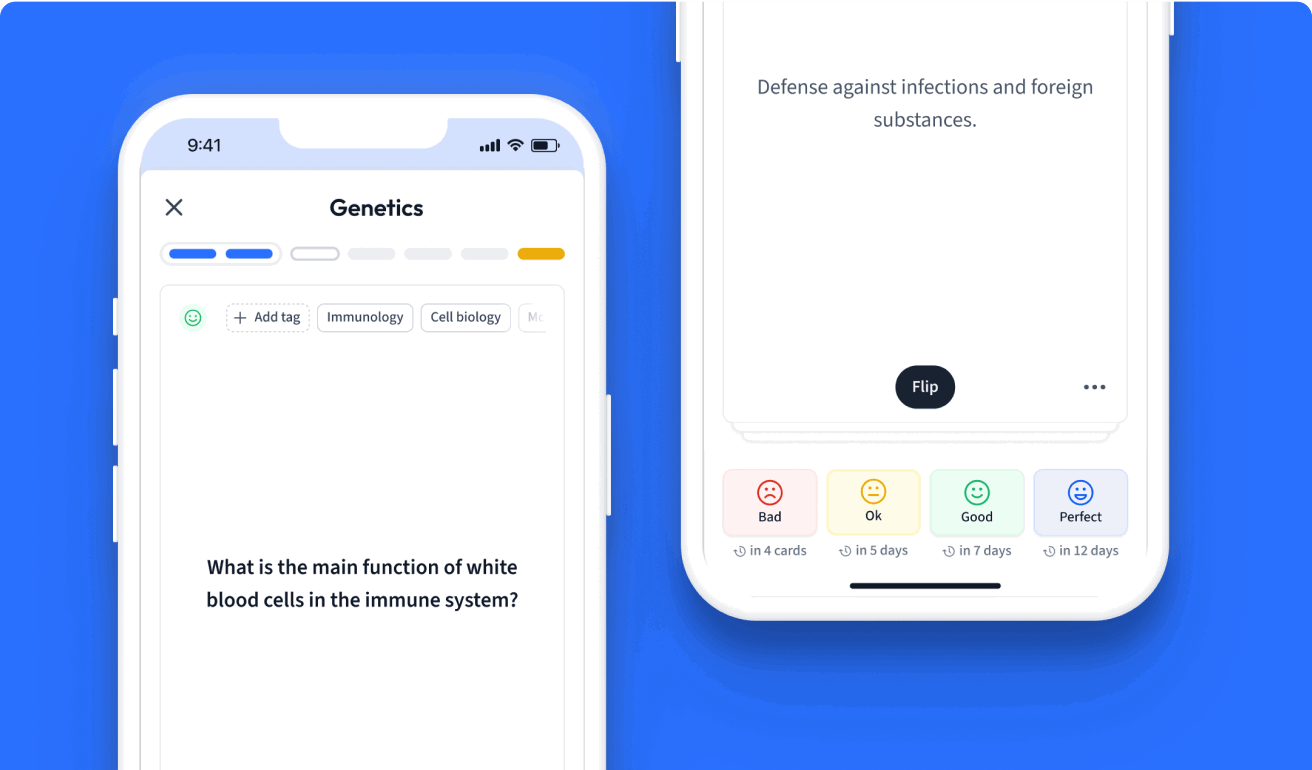

Lerne mit 12 Cyberabwehrstrategien Karteikarten in der kostenlosen StudySmarter App

Wir haben 14,000 Karteikarten über dynamische Landschaften.

Du hast bereits ein Konto? Anmelden

Häufig gestellte Fragen zum Thema Cyberabwehrstrategien

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr