Was ist Ethical Hacking?

Ethical Hacking bezeichnet eine Praxis in der Cybersecurity, bei der Fachleute bewusst Sicherheitslücken in Computersystemen, Netzwerken und Softwareanwendungen suchen und testen. Das Ziel ist es, potenzielle Schwachstellen zu identifizieren und zu beheben, bevor sie von bösartigen Hackern ausgenutzt werden können. Ethical Hacker verwenden dabei dieselben Techniken wie Cyberkriminelle, allerdings mit Erlaubnis der Eigentümer, um die Sicherheit zu verbessern und Schäden zu verhindern.

Die Grundlagen des Ethical Hacking

Um ein erfolgreicher Ethical Hacker zu werden, musst Du eine breite Palette von technischen Fähigkeiten und ein tiefes Verständnis für die aktuellen Cyberbedrohungen haben. Grundkenntnisse in Bereichen wie Netzwerksicherheit, Betriebssysteme, Webanwendungen und Datenbankmanagementsysteme sind entscheidend. Ethical Hacker müssen auch mit Tools und Techniken zur Schwachstellenbewertung vertraut sein, wie z.B. Penetrationstests und Security Audits.Die Ethik spielt eine zentrale Rolle beim Ethical Hacking. Ethical Hacker müssen stets eine Genehmigung haben, bevor sie Tests durchführen, und sich an einen strengen Verhaltenskodex halten, der die Integrität der getesteten Systeme garantiert.

Ethical Hacking - Auch bekannt als "White Hat" Hacking, ist es der legale Prozess des Eindringens in Systeme, um Sicherheitslücken zu identifizieren und zu beheben, bevor sie von "Black Hat" Hackern – den illegalen Hackern – ausgenutzt werden.

Ethical Hacking Beispiele und Anwendungsbereiche

- Penetrationstests: Simulierte Cyberangriffe gegen Computer, Netzwerke oder Webanwendungen, um Sicherheitslücken zu finden.

- Sicherheitsbewertung: Eine umfassende Überprüfung von IT-Systemen, um Schwachstellen und Risiken zu ermitteln.

- Social Engineering: Testen der menschlichen Komponente der Cybersicherheit, z.B. durch Phishing-Simulationen, um die Widerstandsfähigkeit gegen Betrugsversuche zu bewerten.

Beispiel eines Penetrationstests:

1. Vorbereitung: Festlegung der Ziele und des Rahmens des Penetrationstests zusammen mit dem Klienten. 2. Reconnaissance: Sammeln von Informationen über das Ziel mittels öffentlich zugänglicher Quellen. 3. Scanning: Einsatz von Tools wie Nmap oder Wireshark zur Identifizierung offener Ports und Dienste. 4. Exploitation: Ausnutzung gefundener Schwachstellen, um Zugriff zu erlangen, ohne dabei Schaden anzurichten. 5. Bericht: Erstellung eines detaillierten Berichts über die gefundenen Schwachstellen und Empfehlungen zur Behebung.

Unterschied zwischen Ethical Hacking und Cyberangriffen

Während Ethical Hacking dazu dient, die Sicherheit zu verbessern und Unternehmen vor Schäden zu schützen, zielen Cyberangriffe darauf ab, Schaden anzurichten, Daten zu stehlen oder Systeme zu sabotieren. Ethical Hacker arbeiten mit Erlaubnis und im Interesse der besagten Systeme, während Cyberkriminelle ohne Erlaubnis agieren und oft aus finanziellen oder politischen Motiven schaden.Ein weiterer wichtiger Unterschied ist die Intention. Ethical Hacker haben das Ziel, Sicherheitslücken zu identifizieren und zu beheben, um Daten und Systeme sicherer zu machen. Im Gegenzug suchen Cyberkriminelle aktiv nach Schwachstellen, um diese für illegale Aktivitäten auszunutzen.

Wusstest Du, dass Ethical Hacker oft in sogenannten 'Red Teams' arbeiten, die speziell für Penetrationstests und Sicherheitsbewertungen gebildet werden, während 'Blue Teams' die Verteidigung und Reaktion auf solche Angriffe übernehmen?

Ethical Hacking für Anfänger

Das Feld des Ethical Hackings ist faszinierend und bietet eine Welt voller Möglichkeiten für diejenigen, die sich für Cybersicherheit interessieren. Es beinhaltet das Erlernen von Fähigkeiten, um Computer und Netzwerke vor illegalen Hackern zu schützen, indem man die gleichen Techniken wie diese Hacker anwendet, aber zum Vorteil der Cybersicherheit.

Erste Schritte im Ethical Hacking

Die Reise zum Ethical Hacker beginnt mit dem Verständnis der Grundlagen der Informationstechnologie und Cybersicherheit. Hier sind die ersten Schritte, die Du unternehmen kannst:

- Erlerne Grundkenntnisse in Programmiersprachen wie Python, Java oder C++.

- Baue ein solides Verständnis von Netzwerken und Betriebssystemen auf.

- Mache Dich mit den Konzepten der Informationssicherheit und den verschiedenen Arten von Cyberangriffen vertraut.

HackTheBox und OverTheWire sind hervorragende Plattformen, um in einer sicheren Umgebung praktische Ethical Hacking-Fähigkeiten zu entwickeln.

Notwendige Fähigkeiten für angehende Ethical Hacker

Um ein effektiver Ethical Hacker zu werden, benötigst Du eine Mischung aus technischen und nicht-technischen Fähigkeiten:Technische Fähigkeiten umfassen:

- Kenntnisse in Programmiersprachen und Skriptsprachen

- Verständnis von Netzwerkinfrastrukturen und Sicherheitsprotokollen

- Erfahrung mit Betriebssystemen wie Linux und Windows

- Analytisches Denken und Problemlösungsfähigkeiten

- Kommunikationsfähigkeiten, um Befunde effektiv zu berichten

- Ethische Grundsätze und ein starkes Verständnis für die Verantwortung, die mit dem Eingriff in Systeme einhergeht

Wie man ein Certified Ethical Hacker wird

Zertifizierungen spielen eine wichtige Rolle in der Welt des Ethical Hackings, da sie Dein Wissen und Deine Fähigkeiten offiziell anerkennen. Der Weg zur Zertifizierung kann folgende Schritte umfassen:

- Schaffe eine solide Grundlage durch Selbststudium oder angeleitete Kurse.

- Teilnahme an einem anerkannten Ethical Hacking-Kurs oder Programm.

- Bestehen der Prüfung zum Certified Ethical Hacker (CEH), die von EC-Council angeboten wird.

Falls Du Dich entscheidest, den CEH oder eine ähnliche Zertifizierung anzustreben, ist es wichtig, dass Du praktische Erfahrungen sammelst und Dich mit den neuesten Werkzeugen und Techniken vertraut machst. Diese Zertifikate erfordern oft das Verständnis komplexer Sicherheitskonzepte und das Können, diese anzuwenden. Der Prozess kann herausfordernd sein, aber die Investition in Zeit und Bildung wird sich durch eine erhöhte Marktattraktivität und Karrierechancen auszahlen.

Ethical Hacking Kurse und Training

Die Wahl des richtigen Ethical Hacking Kurses kann den Unterschied ausmachen, wenn es darum geht, die erforderlichen Fähigkeiten für eine Karriere in der Cybersecurity zu erlangen. Es gibt viele Möglichkeiten, von Online-Kursen bis hin zu traditionellen Klassenräumen, und jeder hat seine Vor- und Nachteile.

Auswahl des richtigen Ethical Hacking Course

Bei der Auswahl des richtigen Ethical Hacking Kurses solltest Du mehrere Faktoren berücksichtigen:

- Dein aktueller Kenntnisstand und Lernbedarf

- Die Reputation des Anbieters und der Kursinhalte

- Feedback und Erfahrungen anderer Teilnehmer

- Flexibilität des Lehrplans und der Lernmethode

- Zertifizierung und Anerkennung der erworbenen Qualifikationen

Online vs. Offline: Ethical Hacking Training-Optionen

Beide Lernmethoden haben ihre eigenen Vor- und Nachteile:

| Online-Kurse | Offline-Kurse |

| Vorteile: Flexibilität, Zugang zu einer Vielzahl von Ressourcen, oft kostengünstiger | Vorteile: Direkte Interaktion mit Dozenten und Mitschülern, strukturierte Lernumgebung |

| Nachteile: Erfordert Disziplin und Selbstmotivation, begrenzte praktische Erfahrung | Nachteile: Weniger flexibel, oft teurer, Reiseaufwand |

Wichtige Inhalte in einem Ethical Hacking Kurs

Ein umfassender Ethical Hacking Kurs sollte folgende Kernthemen abdecken:

- Grundlagen der Informationssicherheit

- Netzwerk- und Systemhacking-Techniken

- Webanwendungs-Sicherheit

- Malware-Analyse und -Abwehrmechanismen

- Praktische Erfahrung durch Penetrationstests

Penetrationstests einfach erklärt

Penetrationstests, oft als 'Pen-Tests' bezeichnet, spielen eine entscheidende Rolle im Ethical Hacking. Sie sind simulierte Cyberangriffe auf ein Computersystem, Netzwerk oder Webanwendung, um Sicherheitslücken zu finden und zu beheben. Diese Tests sind von unschätzbarem Wert, um die Widerstandsfähigkeit gegenüber realen Angriffen zu verstärken.

Was sind Penetrationstests und ihre Rolle im Ethical Hacking?

Penetrationstests sind methodische Versuche, die Sicherheit eines IT-Systems durch die Identifizierung und Ausnutzung von Schwachstellen zu bewerten. Im Rahmen des Ethical Hackings sind Penetrationstests autorisiert und werden durchgeführt, um präventiv die Sicherheit zu verbessern und damit potenzielle Angreifer abzuwehren. Diese Tests bieten Einsicht in die Effizienz der bestehenden Sicherheitsmaßnahmen und helfen dabei, kritische Schwachstellen zu erkennen und zu beheben.

Penetrationstests - Eine systematische Methode, um ein Computersystem, Netzwerk oder eine Webapplikation auf Sicherheitslücken zu prüfen, indem versucht wird, diese zu infiltrieren.

Schritt-für-Schritt-Anleitung für Penetrationstests

Die Durchführung von Penetrationstests folgt in der Regel einem strukturierten Prozess:

- Vorbereitung: Definieren der Ziele und des Umfangs des Tests.

- Reconnaissance: Sammeln von Informationen über das Ziel.

- Scanning und Analyse: Verwenden von Tools, um Schwachstellen zu identifizieren.

- Ausnutzung: Versuche, Schwachstellen zu kompromittieren, um Zugang zu erlangen oder sensible Daten zu extrahieren.

- Berichterstattung: Dokumentieren der Ergebnisse und empfehlen von Maßnahmen zur Behebung der Schwachstellen.

Es ist wichtig, während eines Penetrationstests eine sorgfältige Dokumentation aller Schritte und Entdeckungen zu führen, um eine klare Roadmap zur Verbesserung der Sicherheitspostur zu bieten.

Tools und Techniken für effektive Penetrationstests

Die Effektivität von Penetrationstests hängt stark von den eingesetzten Tools und Techniken ab. Zu den beliebtesten Tools gehören:

- Nmap: Zur Netzwerk-Erkundung und Sicherheits-Auditing.

- Metasploit: Eine leistungsstarke Plattform für die Entwicklung und Ausführung von Exploits.

- Wireshark: Ein Netzwerkanalyse-Tool, das Datenverkehr in Echtzeit erfassen und analysieren kann.

- Burp Suite: Ein integriertes Plattformtool für die Sicherheit von Webanwendungen.

Automatisierte vs. manuelle Penetrationstests: Während automatisierte Tools schnell eine Vielzahl von Schwachstellen identifizieren können, ermöglicht die manuelle Durchführung eine tiefere Analyse und das Verständnis komplexer Sicherheitslücken. Eine Kombination aus beiden Ansätzen bietet meist die umfassendste Evaluierung der Sicherheitspostur eines Systems.

Ethical Hacking - Das Wichtigste

- Ethical Hacking: Praxis des Suchens und Testens von Sicherheitslücken in Computersystemen zur Verbesserung der Sicherheit, auch als "White Hat" Hacking bekannt.

- Penetrationstests: Simulierte Cyberangriffe zur Entdeckung von Schwachstellen in Computersystemen, Netzwerken und Webanwendungen.

- Sicherheitsbewertung: Eine umfassende Bewertung von IT-Systemen zur Identifikation von Risiken.

- Certified Ethical Hacker (CEH): Eine Zertifizierung, die durch den erfolgreichen Abschluss einer Prüfung im Ethical Hacking erlangt wird und Fachwissen bestätigt.

- Ethical Hacking Kurse: Bildungsangebote, die auf das Erlernen von Techniken zum Schutz von Computernetzwerken zielen, sowohl online als auch im traditionellen Klassenraum verfügbar.

- Tools für Penetrationstests: Software wie Nmap, Metasploit, Wireshark und Burp Suite zur Durchführung und Analyse von Sicherheitsaudits.

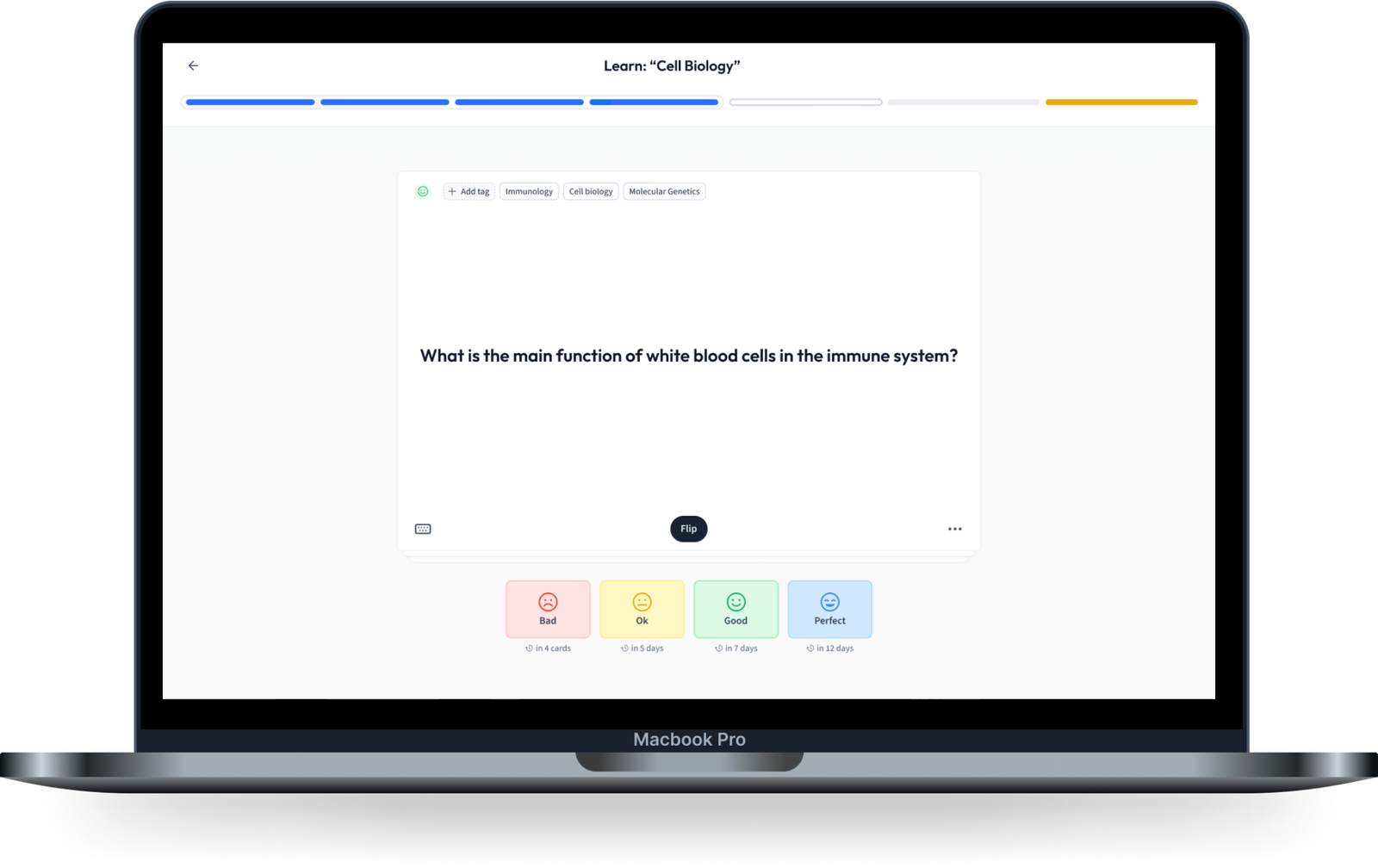

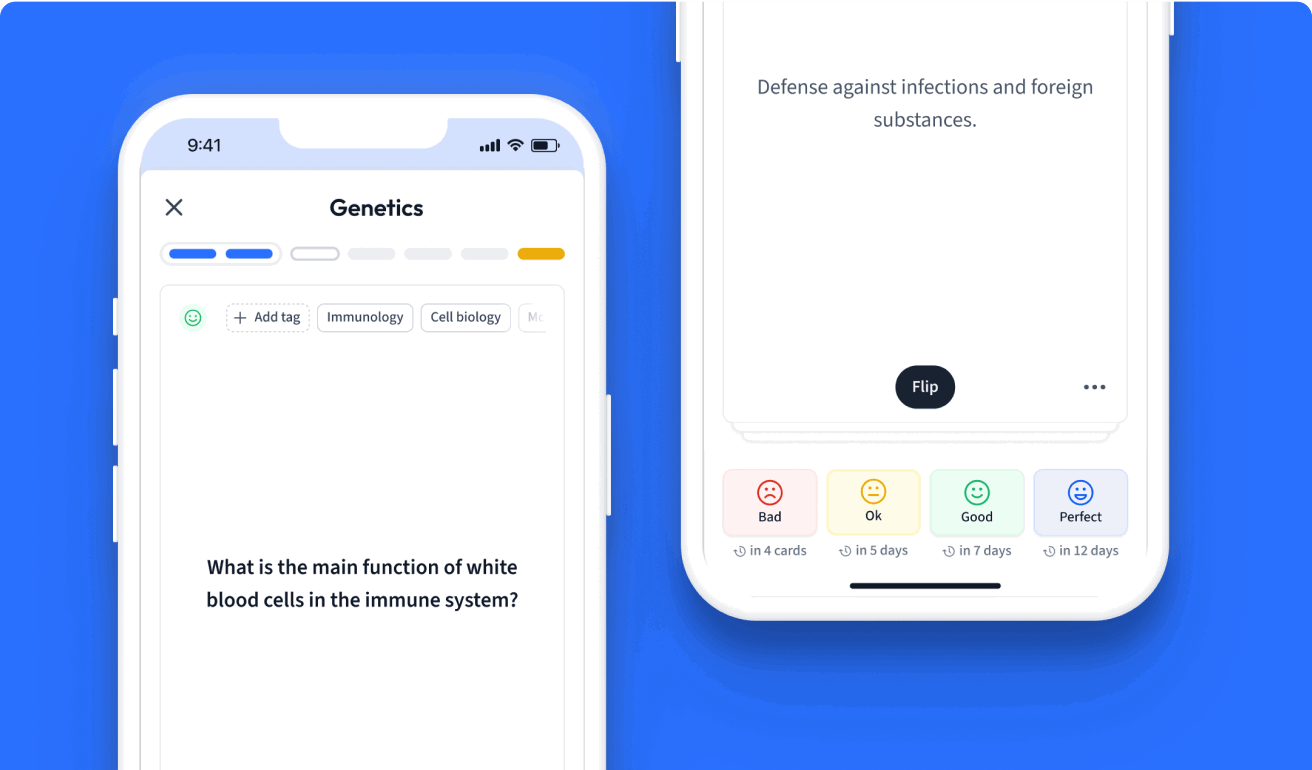

Lerne mit 12 Ethical Hacking Karteikarten in der kostenlosen StudySmarter App

Wir haben 14,000 Karteikarten über dynamische Landschaften.

Du hast bereits ein Konto? Anmelden

Häufig gestellte Fragen zum Thema Ethical Hacking

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr