Was ist Datenverschlüsselung?

Datenverschlüsselung ist ein fundamentaler Bestandteil der Informationssicherheit. Bei der Datenverschlüsselung werden Daten mit Hilfe von Algorithmen so umgewandelt, dass sie ohne den entsprechenden Schlüssel nicht mehr lesbar sind. Diese Technik schützt sensible Informationen vor unautorisiertem Zugriff, sei es während der Übertragung über das Internet oder bei der Speicherung auf Datenträgern.

Datenverschlüsselung Definition

Datenverschlüsselung ist der Prozess der Umwandlung von lesbaren Daten in eine verschlüsselte Form, die nur von Personen mit dem richtigen Entschlüsselungscode oder -schlüssel wieder in ihre ursprüngliche Form gebracht und gelesen werden kann.

Datenverschlüsselung Grundlagen

Die Grundlagen der Datenverschlüsselung umfassen verschiedene Algorithmen und Verschlüsselungstechniken. Jeder dieser Algorithmen nutzt einen Schlüssel, um Daten sicher zu verschlüsseln und zu entschlüsseln. Die zwei Hauptarten von Verschlüsselung sind symmetrische und asymmetrische Verschlüsselung.

Symmetrische Verschlüsselung verwendet denselben Schlüssel für die Verschlüsselung und Entschlüsselung von Daten. Dieser Ansatz ist schnell und eignet sich gut für große Datenmengen. Ein bekanntes Beispiel für symmetrische Verschlüsselung ist der Advanced Encryption Standard (AES).

Asymmetrische Verschlüsselung, auch bekannt als Public-Key-Verschlüsselung, verwendet zwei Schlüssel: einen öffentlichen Schlüssel für die Verschlüsselung und einen privaten Schlüssel für die Entschlüsselung. Diese Methode ist besonders nützlich für die sichere Übermittlung von Daten über unsichere Netzwerke, wie das Internet. Ein bekanntes Beispiel hierfür ist das RSA-Verfahren.

- Algorithmus: Eine Reihe von Anweisungen, die zum Verschlüsseln und Entschlüsseln von Daten verwendet wird.

- Schlüssel: Ein Parameter, der von Algorithmen verwendet wird, um die spezifische Art und Weise der Verschlüsselung und Entschlüsselung zu steuern.

Verschlüsselte Daten werden oft als Ciphertext bezeichnet, während unverschlüsselte Daten als Plaintext bekannt sind.

Ein einfaches Beispiel für symmetrische Verschlüsselung ist die Caesar-Verschlüsselung, bei der jeder Buchstabe im Text durch einen Buchstaben ersetzt wird, der eine bestimmte Anzahl von Stellen im Alphabet verschoben ist. Zum Beispiel wird bei einer Verschiebung um drei Stellen der Buchstabe A zu D, B zu E und so weiter.

Beispieltext: HALLO Verschlüsselt (Verschiebung um 3): KDOOR

Asymmetrische Datenverschlüsselung im Detail

Die asymmetrische Datenverschlüsselung, auch bekannt als Public-Key-Kryptographie, Spielt eine zentrale Rolle in der modernen Informationssicherheit. Diese Methode verwendet zwei verschiedene Schlüssel - einen öffentlichen und einen privaten - für die Verschlüsselung und Entschlüsselung von Daten. Dieses Konzept ist grundlegend für viele Sicherheitsmaßnahmen im digitalen Raum, einschließlich der Sicherung von E-Mails, Online-Transaktionen und der Kommunikation über das Internet.

Wie funktioniert asymmetrische Datenverschlüsselung?

Asymmetrische Datenverschlüsselung funktioniert durch die Nutzung eines Paars von Schlüsseln – eines öffentlichen, der zum Verschlüsseln von Daten verwendet wird, und eines privaten, der zum Entschlüsseln benötigt wird. Daten, die mit dem öffentlichen Schlüssel verschlüsselt wurden, können nur mit dem korrespondierenden privaten Schlüssel entschlüsselt werden und umgekehrt. Dies ermöglicht eine sichere Übertragung von Informationen, ohne dass der Schlüssel selbst sicher übertragen werden muss.

- Öffentlicher Schlüssel: Kann offen geteilt werden und dient zur Verschlüsselung von Daten.

- Privater Schlüssel: Bleibt geheim und wird zur Entschlüsselung von Daten verwendet.

Beispiel für asymmetrische Verschlüsselung: Verschlüsselung mit öffentlichem Schlüssel: VerschlüsselteNachricht Entschlüsselung mit privatem Schlüssel: OriginalNachricht

Ein bekanntes Verfahren der asymmetrischen Verschlüsselung ist RSA, das für die Verschlüsselung von Webverkehr (z.B. HTTPS) verwendet wird.

Vorteile der asymmetrischen Datenverschlüsselung

Die asymmetrische Datenverschlüsselung bietet mehrere Vorteile, die sie für die Sicherung digitaler Kommunikation besonders wertvoll machen:

- Sicherheit: Durch die Verwendung von zwei Schlüsseln wird das Risiko minimiert, dass unautorisierte Personen Zugang zu verschlüsselten Informationen erhalten.

- Flexibilität: Öffentliche Schlüssel können frei geteilt werden, was die Kommunikation und den Austausch verschlüsselter Nachrichten erleichtert.

- Integrität: Die Technologie kann auch dazu verwendet werden, die Integrität und Authentizität einer Nachricht durch digitale Signaturen zu bestätigen.

Diese Eigenschaften machen die asymmetrische Verschlüsselung zu einem wichtigen Werkzeug im Bereich der digitalen Sicherheit und des Datenschutzes.

Ein praktisches Beispiel für die Vorteile der asymmetrischen Datenverschlüsselung ist der sichere Austausch von Nachrichten über das Internet. Wenn Alice Bob eine verschlüsselte Nachricht senden möchte, verwendet sie Bobs öffentlichen Schlüssel für die Verschlüsselung. Nur Bob kann die Nachricht mit seinem privaten Schlüssel entschlüsseln, was eine sichere Kommunikation ermöglicht, selbst wenn ein Angreifer die verschlüsselte Nachricht abfängt.

Ein tieferer Einblick in die asymmetrische Verschlüsselung offenbart, wie diese Technologie auch bei Blockchain- und Kryptowährungstransaktionen eine Rolle spielt. Jede Transaktion wird mit einem einzigartigen öffentlichen und privaten Schlüsselpaar gesichert. Dies garantiert, dass nur der Besitzer des privaten Schlüssels Transaktionen für seinen Account autorisieren kann, was die Grundlage für das Vertrauen und die Sicherheit im Blockchain-Netzwerk bildet.

Sichere Datenverschlüsselung

Sichere Datenverschlüsselung ist ein entscheidender Aspekt der digitalen Sicherheit, der den Schutz sensibler Informationen vor unbefugtem Zugriff gewährleistet. Durch den Einsatz verschiedener Verschlüsselungsmethoden können Daten sowohl bei der Übertragung als auch bei der Speicherung effektiv geschützt werden.

Methoden der sicheren Datenverschlüsselung

Es gibt verschiedene Methoden der Datenverschlüsselung, die jeweils ihre eigenen Vorteile und Einsatzgebiete haben. Zwei Hauptkategorien sind symmetrische und asymmetrische Verschlüsselungsverfahren. Darüber hinaus existieren spezialisierte Ansätze, wie die transparente Datenverschlüsselung, die zusätzliche Sicherheitsebenen bieten.

- Symmetrische Verschlüsselung nutzt denselben Schlüssel für Verschlüsselung und Entschlüsselung von Daten.

- Asymmetrische Verschlüsselung verwendet ein Schlüsselpaar: einen öffentlichen Schlüssel zur Datenverschlüsselung und einen privaten Schlüssel zur Entschlüsselung.

- Transparente Verschlüsselung erfolgt automatisch, ohne dass der Endbenutzer Eingriffe vornehmen muss.

Symmetrische Verschlüsselung ist in der Regel schneller als asymmetrische Verschlüsselung, aber die Schlüsselverteilung kann herausfordernder sein.

Transparente Datenverschlüsselung erklärt

Transparente Datenverschlüsselung (TDE) ist eine Technik, die zum Schutz von Daten-at-Rest verwendet wird, wobei der Verschlüsselungs- und Entschlüsselungsvorgang für den Nutzer im Hintergrund abläuft. Es ist eine essenzielle Komponente in vielen Datenbanksystemen, um sensible Daten zu schützen, ohne dass Anwendungen oder Endbenutzer in den Verschlüsselungsprozess eingreifen müssen.

TDE verschlüsselt Daten automatisch, bevor sie auf einem Speichermedium abgelegt werden, und entschlüsselt sie, wenn sie aus dem Speicher abgerufen werden, wobei der Schlüssel sicher innerhalb des Servers oder eines externen Sicherheitsmoduls aufbewahrt wird.

- Datenbank-Transaktionsprotokolle werden ebenfalls durch TDE verschlüsselt, was einen umfassenden Schutz sensibler Daten bietet.

- Die Performanceeinbußen durch TDE sind in der Regel minimal, was die Methode für den Einsatz in hochverfügbaren Systemen geeignet macht.

Ein Beispiel für die Anwendung transparenter Datenverschlüsselung ist eine Unternehmensdatenbank, die Kundeninformationen speichert. Mithilfe von TDE können die Daten in der Datenbank verschlüsselt werden, ohne dass Entwickler oder Datenbankadministratoren ihre Anwendungen oder Prozesse ändern müssen. Zugriffe auf die Datenbank und die Abfrage von Informationen funktionieren wie gewohnt, während die Daten auf der Speicherebene geschützt sind.

SELECT * FROM kunden; -- Die Abfrage liefert entschlüsselte Daten, obwohl sie auf dem Speicher verschlüsselt sind.

Transparente Datenverschlüsselung (TDE) ermöglicht die Verschlüsselung von Daten-at-Rest, um unbefugten physischen Zugriff abzuwehren, und vollzieht dies auf eine für den Anwendungsnutzer transparente Weise.

Eine eingehendere Betrachtung der transparenten Datenverschlüsselung offenbart, dass TDE eine wichtige Rolle beim Schutz vor externen Angriffen und internen Bedrohungen spielt. Indem die Notwendigkeit manueller Eingriffe in den Verschlüsselungsprozess eliminiert wird, verhindert TDE menschliche Fehler, die oft zu Sicherheitslücken führen. Darüber hinaus unterstützt TDE die Einhaltung von Datenschutzstandards und gesetzlichen Anforderungen, indem es sicherstellt, dass sensible Daten jederzeit geschützt sind.

Datenverschlüsselung Vorteile

Datenverschlüsselung bietet einen essenziellen Schutz in der digitalen Welt, um persönliche und unternehmenskritische Informationen vor unbefugten Zugriffen zu schützen. Diese Technologie spielt eine zentrale Rolle in der Cybersicherheit und hilft dabei, die Integrität und Vertraulichkeit von Daten zu gewährleisten.

Warum ist Datenverschlüsselung wichtig?

In einer Ära, in der Datendiebstahl und -verletzungen alltäglich geworden sind, ist Datenverschlüsselung wichtiger denn je. Sie schützt sensible Informationen wie persönliche Daten, Finanzinformationen und geistiges Eigentum vor Cybersicherheitsbedrohungen. Darüber hinaus ist sie entscheidend für die Einhaltung von Datenschutzgesetzen und -richtlinien, die Unternehmen zum Schutz von Kundeninformationen verpflichten.

Viele der heutigen Online-Sicherheitsprotokolle, wie HTTPS, verwenden Datenverschlüsselung, um eine sichere Internetnutzung zu gewährleisten.

Wie Datenverschlüsselung Deine Daten schützt

Datenverschlüsselung schützt Deine Daten auf zweifache Weise: Sie stellt sicher, dass Daten während der Übertragung über Netzwerke nicht abgefangen und gelesen werden können und dass gespeicherte Daten auf physischen oder cloud-basierten Speicherlösungen nicht von Unbefugten eingesehen werden können. Dies wird erreicht, indem Daten in einen verschlüsselten Zustand, auch als Ciphertext bekannt, umgewandelt werden, der ohne den entsprechenden Entschlüsselungsschlüssel nutzlos ist.

- Verschlüsselung verhindert, dass Daten während der Übertragung kompromittiert werden.

- Verschlüsselte Speicherung schützt vor Datenlecks und unbefugtem Zugriff.

Ein Beispiel für die Anwendung der Datenverschlüsselung ist die Verschlüsselung einer E-Mail. Wenn Du eine verschlüsselte E-Mail sendest, kann niemand außer dem berechtigten Empfänger, der über den entsprechenden privaten Schlüssel verfügt, die Nachricht lesen. Selbst wenn ein Angreifer die E-Mail abfängt, bleibt der Inhalt für ihn unlesbar.

Sender verschlüsselt die Nachricht mit dem öffentlichen Schlüssel des Empfängers. Der Empfänger entschlüsselt die Nachricht mit seinem privaten Schlüssel. Ohne den privaten Schlüssel des Empfängers bleibt die Nachricht unlesbar.

Eine tiefere Untersuchung der Datenverschlüsselung offenbart, dass neben der Sicherung von Kommunikation und Daten auch die Wahrung der Privatsphäre und Freiheit im digitalen Raum gewährleistet wird. Verschlüsselung ermöglicht es Individuen und Organisationen, Kontrolle über ihre digitalen Informationen zu behalten und sich gegen Überwachung und Zensur zu wehren. In autoritären Regimen, in denen der Zugang zum freien Internet eingeschränkt ist, kann Verschlüsselung lebenswichtig für die freie Informationsbeschaffung und -verbreitung sein.

Datenverschlüsselung - Das Wichtigste

- Datenverschlüsselung Definition: Umwandlung von lesbaren Daten in eine verschlüsselte Form, die nur von Personen mit dem richtigen Schlüssel wieder entschlüsselt werden kann.

- Sichere Datenverschlüsselung: Schutz sensibler Informationen vor unbefugtem Zugriff, sei es bei der Übertragung oder Speicherung.

- Asymmetrische Datenverschlüsselung: Nutzt ein Schlüsselpaar (öffentlicher und privater Schlüssel) und ist wichtig für die sichere Datenübertragung über unsichere Netzwerke.

- Transparente Datenverschlüsselung (TDE): Automatische Verschlüsselung von Daten-at-Rest, transparent für den Benutzer, schützt vor unbefugtem physischen Zugriff.

- Datenverschlüsselung Vorteile: Wichtige Rolle in der Cybersicherheit, schützt Integrität und Vertraulichkeit von Daten und gewährleistet Datenschutzstandards.

- Grundlagen: Einsatz von Algorithmen und Schlüsseln für die Verschlüsselung, wobei zwischen symmetrischer (gleicher Schlüssel für Ver- und Entschlüsselung) und asymmetrischer Verschlüsselung (zwei Schlüssel) unterschieden wird.

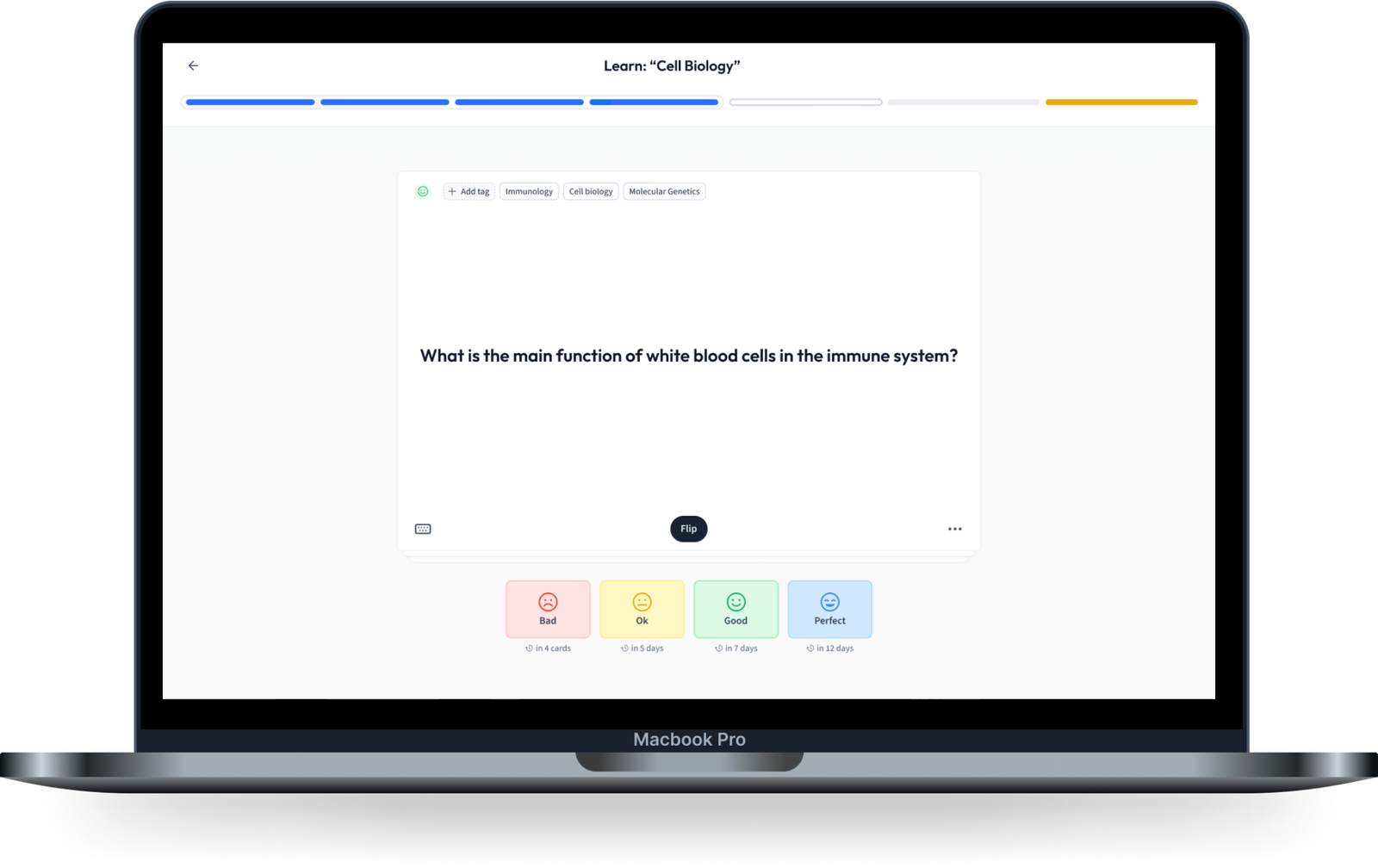

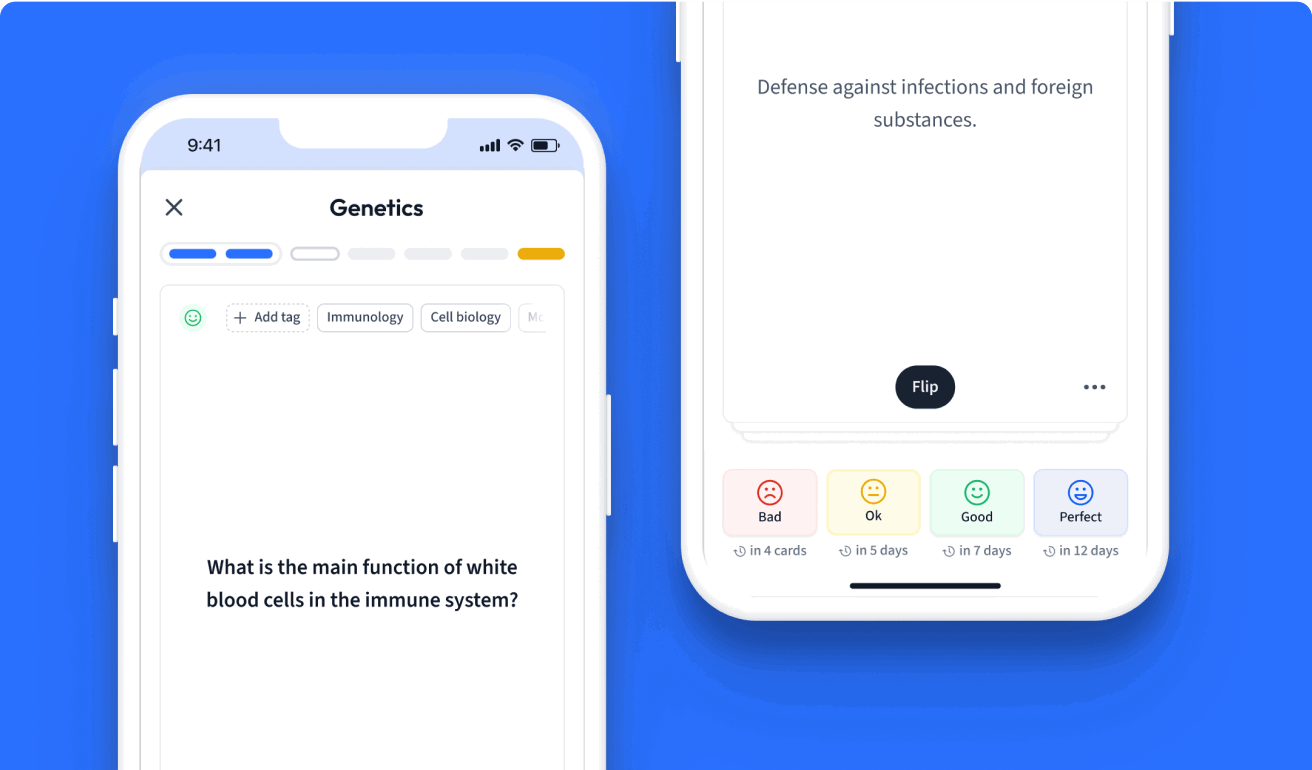

Lerne mit 12 Datenverschlüsselung Karteikarten in der kostenlosen StudySmarter App

Wir haben 14,000 Karteikarten über dynamische Landschaften.

Du hast bereits ein Konto? Anmelden

Häufig gestellte Fragen zum Thema Datenverschlüsselung

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr