Was sind Cybersicherheitsrichtlinien?

Cybersicherheitsrichtlinien spielen eine entscheidende Rolle beim Schutz von Informationstechnologiesystemen gegenüber einer Vielzahl von Bedrohungen. Sie sind als Rahmenbedingungen zu verstehen, die von Organisationen und Einzelpersonen befolgt werden sollten, um die Sicherheit von Daten und IT-Infrastrukturen zu gewährleisten.

Cybersicherheitsrichtlinien einfach erklärt

Stell Dir vor, Du baust eine Festung, um Deine Schätze zu schützen. Cybersicherheitsrichtlinien sind wie die Mauern und Sicherheitsmaßnahmen dieser Festung im digitalen Raum. Sie umfassen Regeln, Verfahren und Technologien, die darauf ausgelegt sind, digitale Informationen vor unbefugtem Zugriff, Diebstahl und anderen Cyberbedrohungen zu schützen.

Cybersicherheitsrichtlinien sind formale, schriftlich festgelegte Regeln zur Steuerung der Zugriffsrechte auf Netzwerke und Informationssysteme, zur Eindämmung von Sicherheitsrisiken und zum Schutz vor Datenverlust und Cyberangriffen.

Ein Beispiel für eine Cybersicherheitsrichtlinie wäre ein Passwortrichtlinie, die vorschreibt, wie stark ein Passwort sein muss (z.B. mindestens 8 Zeichen mit Zahlen und Sonderzeichen) und wie oft es geändert werden sollte.

Cybersicherheitsrichtlinien sollten regelmäßig überprüft und aktualisiert werden, um mit den sich ständig weiterentwickelnden Cyberbedrohungen Schritt halten zu können.

Cybersicherheitsrichtlinien Definition

Cybersicherheitsrichtlinien sind definierte Vorgaben und Maßnahmen, die den Schutz von Systemen und Daten in der digitalen Welt sicherstellen. Sie umfassen eine breite Palette von Aktivitäten, einschließlich des Schutzes vor unbefugtem Zugriff, der Sicherung von Datentransfers und der Implementierung von Notfallwiederherstellungsplänen.

Es gibt eine Vielzahl von Cybersicherheitsrichtlinien, die von einfachen Passwortrichtlinien bis hin zu komplexen Vorgaben für den Betrieb und die Wartung von IT-Systemen reichen können. Die Entwicklung und Durchsetzung dieser Richtlinien sind grundlegende Schritte, um die Integrität und Verfügbarkeit von Daten zu gewährleisten.

Die Bedeutung von Cybersicherheitsrichtlinien im Informatikstudium

Im Studium der Informatik sind Cybersicherheitsrichtlinien nicht nur ein Randthema, sondern eine fundamentale Säule, die Studierenden das nötige Wissen und die Kompetenzen vermittelt, um Informationssysteme zu schützen. Diese Richtlinien sind essenziell, um die Integrität, Vertraulichkeit und Verfügbarkeit von Informationen zu gewährleisten. Das Verständnis und die Anwendung dieser Richtlinien sind unerlässlich für alle zukünftigen IT-Spezialisten.

Warum Cybersicherheitsrichtlinien wichtig sind

Die Bedeutung von Cybersicherheitsrichtlinien im Informatikstudium lässt sich nicht hoch genug einschätzen. Sie bieten einen Leitfaden für best practices im Umgang mit digitalen Ressourcen und helfen dabei, Risiken im Cyberraum zu minimieren. Angesichts der wachsenden Zahl von Cyberangriffen ist es entscheidend, dass Studierende lernen, wie sie sich und die Organisationen, für die sie arbeiten werden, schützen können.

Die Aneignung von Kenntnissen über Cybersicherheitsrichtlinien bereitet Studierende auf herausfordernde IT-Sicherheitsaufgaben vor und schärft ihr Bewusstsein für die Notwendigkeit kontinuierlicher Bildung in diesem sich schnell entwickelnden Feld.

Viele Universitäten bieten spezialisierte Kurse über Cybersicherheitsrichtlinien an, die das Bewusstsein und die Fähigkeiten der Studierenden in Bezug auf Cyberbedrohungen verbessern.

Beispiele für Cybersicherheitsrichtlinien im Alltag

Cybersicherheitsrichtlinien finden sich in vielen Bereich unseres täglichen Lebens, oft ohne, dass wir uns dessen bewusst sind. Hier sind einige Beispiele:

- Passwortrichtlinien: Viele Organisationen verlangen die Erstellung komplexer Passwörter und deren regelmäßige Änderung, um unautorisierten Zugriff zu verhindern.

- VPN-Nutzung: Die Verwendung von virtuellen privaten Netzwerken (VPNs) beim Verbinden mit Firmennetzwerken von außen schützt Daten vor Ausspähung.

- Firewall- und Antivirensoftware: Diese schützen Endgeräte vor Malware und anderen Cyberbedrohungen.

- Two-Factor Authentication: Eine zusätzliche Sicherheitsebene, die neben dem Passwort eine weitere Form der Identifizierung erfordert.

Ein konkretes Beispiel für eine Cybersicherheitsrichtlinie im Alltag ist die Two-Factor Authentication (2FA). Ein einfaches Szenario wäre der Login bei einer Bankapp, bei der nicht nur das Passwort, sondern auch ein Code, der an das Smartphone gesendet wird, zur Anmeldung erforderlich ist. Dies sichert das Konto zusätzlich gegen unberechtigten Zugriff ab.

Eine tiefere Betrachtung der VPN-Nutzung zeigt, wie wichtig sie für die Sicherheit ist, insbesondere für Mitarbeiter, die remote arbeiten. Ein VPN erstellt einen verschlüsselten Tunnel für den Datenverkehr, was bedeutet, dass selbst wenn jemand in der Lage wäre, diesen Datenverkehr abzufangen, die Daten ohne den entsprechenden Schlüssel unlesbar wären. Dies ist besonders wichtig, wenn öffentliche WLAN-Netze genutzt werden.

Wie man Cybersicherheitsrichtlinien umsetzt

Das Umsetzen von Cybersicherheitsrichtlinien ist ein wesentlicher Schritt, um digitale Systeme und Informationen zu schützen. Dies erfordert sowohl ein tiefgehendes Verständnis der Bedrohungslandschaft als auch Kenntnisse über effektive Sicherheitstechnologien und -praktiken.

Cybersicherheitsrichtlinien Durchführung Schritt für Schritt

Die Implementierung von Cybersicherheitsrichtlinien folgt einem methodischen Prozess, der sicherstellt, dass alle Sicherheitsanforderungen berücksichtigt und umgesetzt werden. Hier sind die grundlegenden Schritte:

- Identifizierung der schützenswerten Assets

- Bewertung der aktuellen Sicherheitslage

- Entwicklung eines umfassenden Sicherheitskonzepts

- Implementierung der Sicherheitsrichtlinien

- Regelmäßige Überprüfung und Anpassung der Richtlinien

Eine effektive Implementierung erfordert nicht nur technische, sondern auch organisatorische Maßnahmen. Zum Beispiel muss das Personal geschult werden, um die Richtlinien richtig anzuwenden und um das Bewusstsein für Cybersicherheitsrisiken zu schärfen.

Denke daran, dass Cybersicherheit ein fortlaufender Prozess ist und regelmäßige Updates der Richtlinien und Schulungen des Personals erfordert, um mit den sich weiterentwickelnden Bedrohungen Schritt zu halten.

Cybersicherheitsrichtlinien Technik verstehen und anwenden

Die technische Umsetzung von Cybersicherheitsrichtlinien beinhaltet eine Vielzahl von Werkzeugen und Praktiken. Wichtige Technologien und Methoden umfassen:

- Firewalls und Intrusion Detection Systems (IDS) zum Schutz der Netzwerkgrenzen

- Verschlüsselung von Daten, sowohl in Ruhe als auch bei der Übertragung

- Implementierung von Zugriffskontrollen und Authentifizierungsmechanismen

- Regelmäßige Sicherheitsaudits und Schwachstellenanalysen

Auch die richtige Anwendung von Sicherheitssoftware und die Konfiguration von Systemen sind entscheidend. Zum Beispiel:

sudo apt-get update sudo apt-get install firewall

Dieser Befehl in einem Linux-System installiert oder aktualisiert eine Firewall, ein grundlegendes Sicherheitstool, das hilft, unautorisierten Zugriff zu verhindern.

Ein praxisnahes Beispiel für die Anwendung von Cybersicherheitsrichtlinien ist die Einrichtung von Multi-Faktor-Authentifizierung (MFA) für den Zugang zu Unternehmensressourcen. MFA erfordert zusätzlich zum Passwort einen weiteren Nachweis der Identität, wie einen Code auf einem Mobiltelefon, was die Sicherheit deutlich erhöht.

Die Verschlüsselung von Daten bietet einen tiefen Einblick in die Techniken der Cybersicherheit. Sie gewährleistet, dass Informationen auch bei einem Datenleck unlesbar und damit nutzlos für Angreifer sind. Zum Beispiel verwendet die Advanced Encryption Standard (AES) Verschlüsselungsmethode, die in den USA für staatliche Dokumente mit höchster Geheimhaltungsstufe genehmigt ist, komplexe Algorithmen, um Daten zu verschlüsseln und zu entschlüsseln.

Übung macht den Meister: Lernen mit Cybersicherheitsrichtlinien

Die Praxis ist entscheidend, wenn es darum geht, Cybersicherheitsrichtlinien zu verstehen und anzuwenden. Anfänger in diesem Bereich können durch gezielte Übungen ein tiefes Verständnis für die grundlegenden Konzepte und die Bedeutung der Cybersicherheit entwickeln. Diese Übungen helfen nicht nur dabei, das theoretische Wissen zu festigen, sondern auch praktische Fähigkeiten im Umgang mit realen Sicherheitsbedrohungen zu erlangen.

Cybersicherheitsrichtlinien Übung für Anfänger

Für den Einstieg in Cybersicherheitsrichtlinien sind praktische Übungen unerlässlich. Anfänger sollten zunächst mit den Grundlagen beginnen, wie:

- Das Erstellen und Verwalten von starken Passwörtern

- Grundlegende Kenntnisse über Malware und deren Verhütung

- Einrichtung und Verwendung von Firewalls und Antivirus-Software

Eine einfache, aber effektive Übung ist das Einrichten einer sicheren Passwortverwaltung. Dazu gehört das Verwenden von Passwortmanagern und das Üben verschiedener Verschlüsselungsmethoden, um zu verstehen, wie Daten geschützt werden können.

Ein praktisches Beispiel für eine Übung ist das Einrichten einer Zwei-Faktor-Authentifizierung (2FA) für persönliche Konten. Das könnte so aussehen:

1. Wähle einen Dienst, der 2FA unterstützt. 2. Folge den Anweisungen zur Aktivierung der 2FA-Funktionalität. 3. Teste den Zugang, indem Du dich ausloggst und erneut einloggst, wobei Du sowohl dein Passwort als auch den zweiten Faktor (z.B. einen Code per SMS) verwendest.

Beginne mit Übungen, die keine speziellen Tools erfordern, und arbeite Dich dann zu komplexeren Themen wie Netzwerksicherheit und Schwachstellenanalyse vor.

Umsetzung von Cybersicherheitsrichtlinien an einem Beispiel

Eine wirkungsvolle Methode, um Cybersicherheitsrichtlinien zu lernen, ist ihre Umsetzung anhand eines realen Beispiels. Nehmen wir an, Du möchtest die Sicherheit eines kleinen Unternehmensnetzwerks verbessern. Hierfür müsstest Du:

- Die aktuellen Sicherheitsrichtlinien bewerten und feststellen, wo Verbesserungen nötig sind

- Sicherheitslücken identifizieren und Maßnahmen zur Behebung ergreifen

- Benutzerschulungen durchführen, um das Bewusstsein für Cybersicherheit zu erhöhen

Du könntest zum Beispiel eine Richtlinie für das regelmäßige Ändern von Passwörtern implementieren. Dies würde die Erstellung eines Passwortwechselplans beinhalten, zusammen mit Schulungen für Mitarbeiter, um ihnen die Bedeutung starker Passwörter und die Risiken von Phishing-Angriffen näherzubringen.

Um die Umsetzung von Cybersicherheitsrichtlinien weiter zu vertiefen, könnte man ein projektbasiertes Lernen durchführen, bei dem die Teilnehmer ein Sicherheitssystem für eine fiktive Organisation von Grund auf neu planen. Dies würde eine eingehende Analyse der Bedrohungslandschaft einschließen und die Entwicklung von Richtlinien zur Datenverschlüsselung, Zugriffskontrollen und Notfallwiederherstellungsverfahren. Solche Projekte ermöglichen es den Lernenden, aktuelle Cybersicherheitstechnologien zu evaluieren und anzuwenden, wie z.B. Intrusion Detection Systeme (IDS), Sicherheitsinformations- und Ereignismanagement (SIEM) Systeme sowie fortschrittliche Endpunkt-Schutzlösungen.

Cybersicherheitsrichtlinien - Das Wichtigste

- Cybersicherheitsrichtlinien sind Rahmen, die Sicherheit von Daten und IT-Infrastrukturen durch Regeln, Verfahren und Technologien gewährleisten.

- Definition: Formale schriftliche Regeln zur Steuerung der Zugriffsrechte, Eindämmung von Risiken und Schutz vor Datenverlust/Cyberangriffen.

- Wichtigkeit im Informatikstudium: Fundamentale Säule zur Gewährleistung der Integrität, Vertraulichkeit und Verfügbarkeit von Informationen.

- Umsetzung: Einschließlich Identifizierung schützenswerter Assets, Sicherheitskonzept-Entwicklung und Implementierung der Sicherheitsrichtlinien.

- Technische Umsetzung: Einsatz von Firewalls, IDS, Verschlüsselung und Sicherheitsaudits zur Absicherung von Netzwerken und Daten.

- Übungen: Von einfachen Passwortverwaltungen bis zu komplexen Netzwerksicherheits- und Schwachstellenanalysen; fördern tiefes Verständnis für Cybersicherheit.

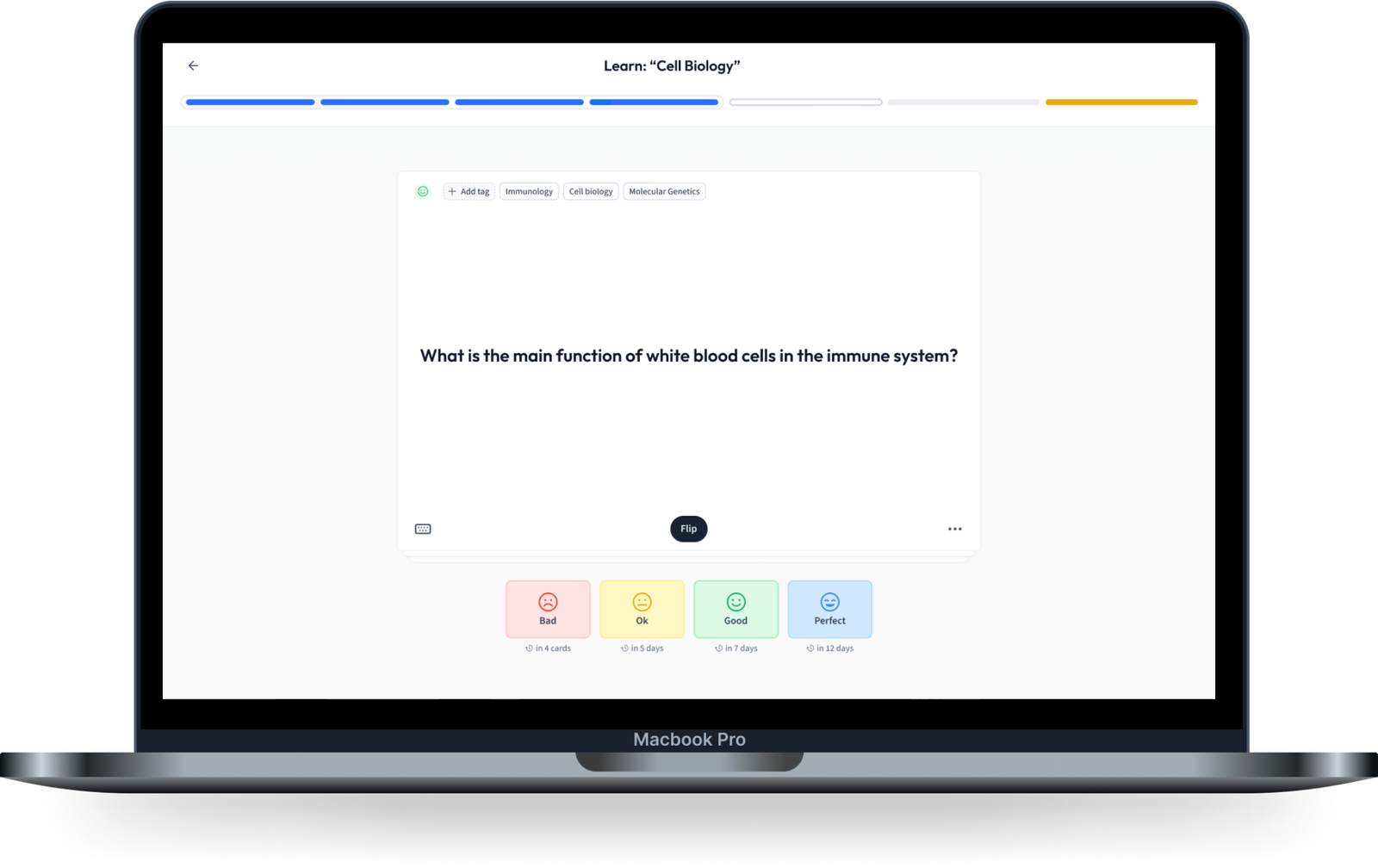

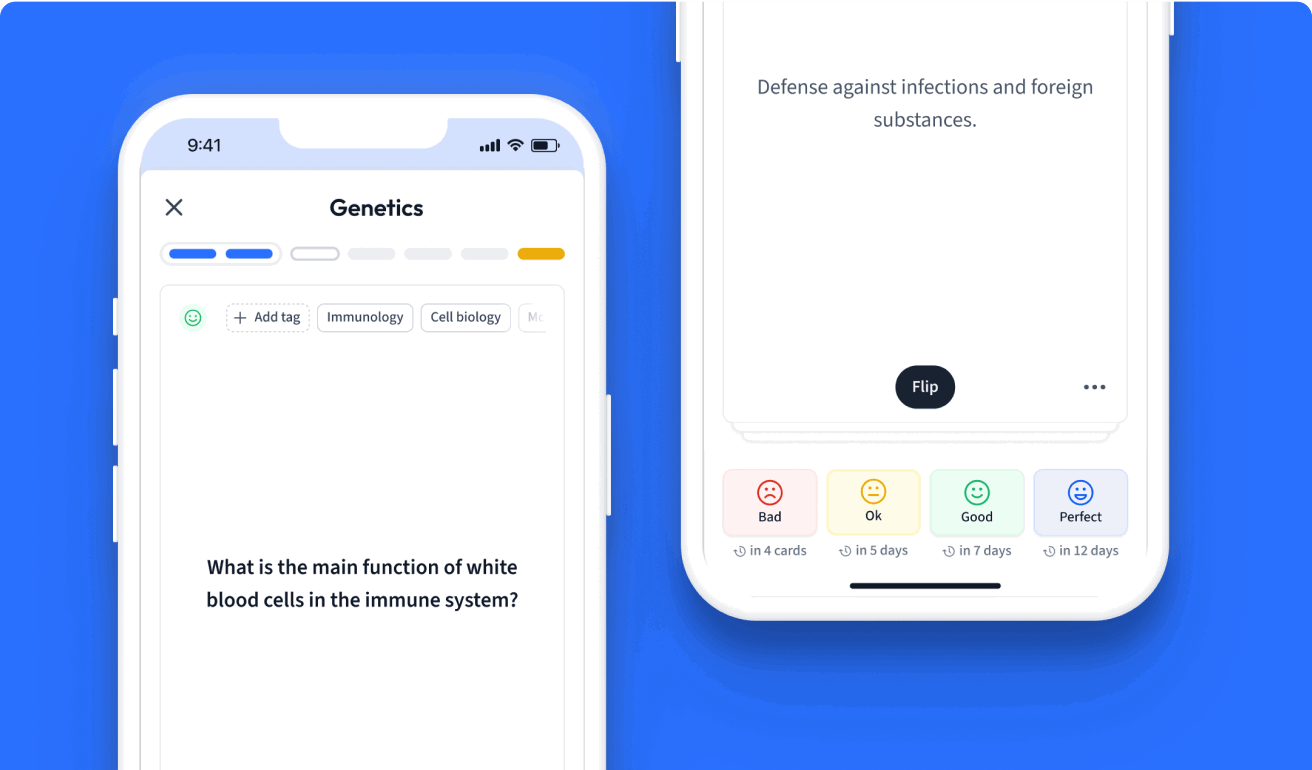

Lerne mit 12 Cybersicherheitsrichtlinien Karteikarten in der kostenlosen StudySmarter App

Wir haben 14,000 Karteikarten über dynamische Landschaften.

Du hast bereits ein Konto? Anmelden

Häufig gestellte Fragen zum Thema Cybersicherheitsrichtlinien

Über StudySmarter

StudySmarter ist ein weltweit anerkanntes Bildungstechnologie-Unternehmen, das eine ganzheitliche Lernplattform für Schüler und Studenten aller Altersstufen und Bildungsniveaus bietet. Unsere Plattform unterstützt das Lernen in einer breiten Palette von Fächern, einschließlich MINT, Sozialwissenschaften und Sprachen, und hilft den Schülern auch, weltweit verschiedene Tests und Prüfungen wie GCSE, A Level, SAT, ACT, Abitur und mehr erfolgreich zu meistern. Wir bieten eine umfangreiche Bibliothek von Lernmaterialien, einschließlich interaktiver Karteikarten, umfassender Lehrbuchlösungen und detaillierter Erklärungen. Die fortschrittliche Technologie und Werkzeuge, die wir zur Verfügung stellen, helfen Schülern, ihre eigenen Lernmaterialien zu erstellen. Die Inhalte von StudySmarter sind nicht nur von Experten geprüft, sondern werden auch regelmäßig aktualisiert, um Genauigkeit und Relevanz zu gewährleisten.

Erfahre mehr